Теперь на сервере с защищённым каналом вы можете самостоятельно подключить защиту доменов от атак на 7-м уровне OSI.

Настройки сработают только при условии уже подключенного к серверу защищенного канала.

Защищайте любое количество доменов. Цена за услугу DDoS-защиты от этого не изменится.

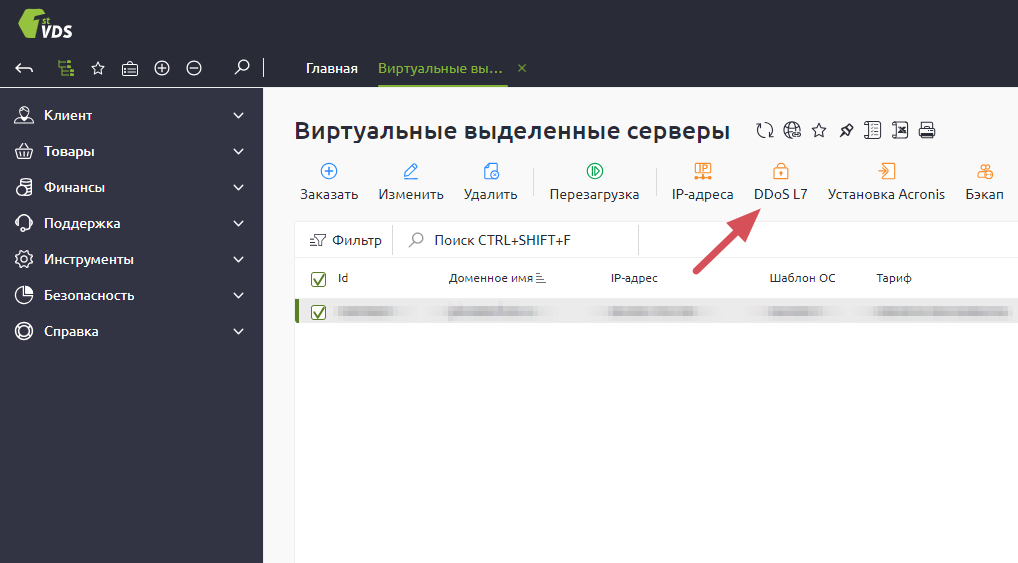

1. Добавьте защищаемый домен

Перейдите в Личный кабинет — раздел Виртуальные серверы — выделите VDS и нажмите кнопку DDoS L7 на панели сверху.

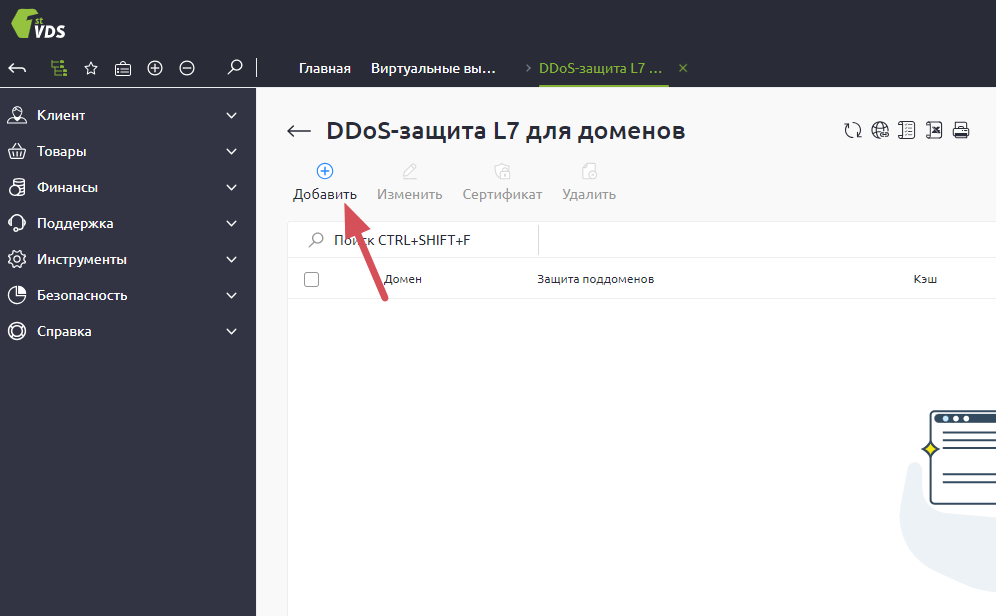

Затем нажмите кнопку Добавить на панели сверху.

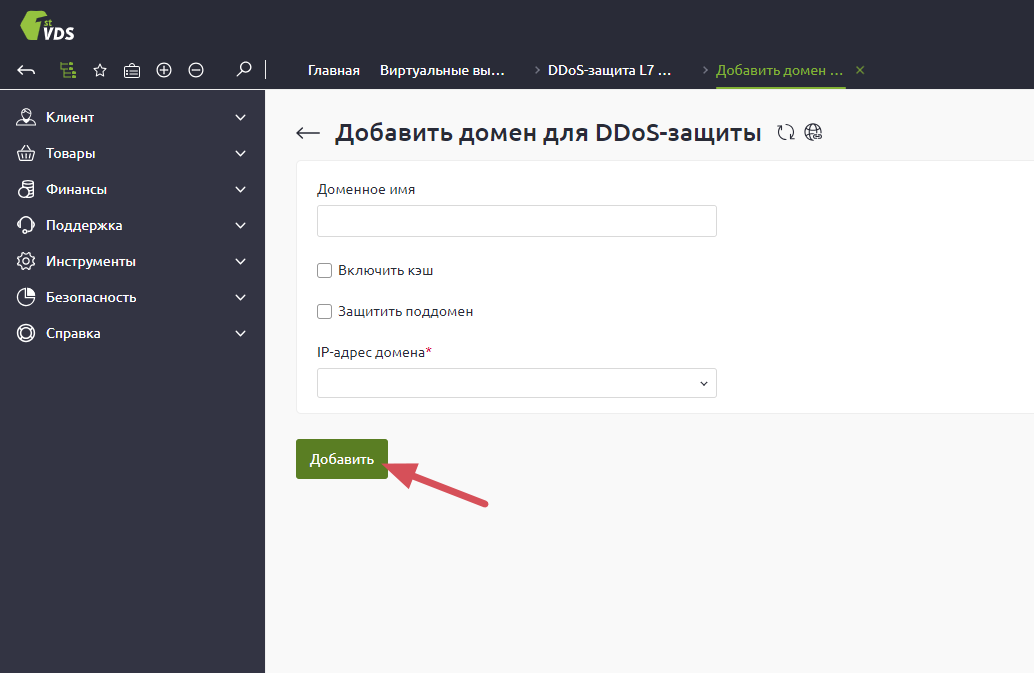

В строке Доменное имя укажите защищаемый домен. Необходимо дополнительно включить кэш для корректной защиты от DDoS-атаки. Также укажите, нужна ли защита поддомена. IP-адрес сервера, где размещён защищаемый домен, будет предложен автоматически. Затем нажмите Добавить.

2. Добавьте сертификат

Если ваш домен имеет защищённое соединение, можете добавить к нему сертификат. Для этого выделите строку с защищаемым доменом и воспользуйтесь кнопкой Сертификат в верхнем меню панели.

Укажите тип сертификата:

- Let's Encrypt — бесплатный SSL-сертификат, который будет настроен без вашего участия.

- Платный SSL-сертификат — добавьте файлы и цепочку SSL, а также приватный ключ.

3. Настройте веб-сервер

На стороне веб-сервера apache и nginx необходимо внести дополнительные настройки для верного определения IP адреса посетителя.

Если вы используете веб-сервер nginx, необходимо чтобы он был скомпилирован с опцией --with-http_realip_module (по умолчанию поддержка уже есть во всех популярных дистрибутивах).

В секцию http в /etc/nginx/nginx.conf необходимо добавить опции конфигурации:

set_real_ip_from 186.2.160.0/24;

set_real_ip_from 186.2.164.0/24;

set_real_ip_from 186.2.167.0/24;

set_real_ip_from 186.2.168.0/24;

set_real_ip_from 45.10.241.0/24;

set_real_ip_from 45.10.240.0/24;

set_real_ip_from 45.10.242.0/24;

set_real_ip_from 77.220.207.0/24;

set_real_ip_from 185.178.209.197/32;

set_real_ip_from 185.178.210.0/24;

set_real_ip_from 190.115.30.44/32;

real_ip_header X-Real-IP;Если используете веб-сервер Apache (и при этом не установлен nginx), то в нём должна быть включена поддержка модуля remote_ip (по умолчанию включена во всех популярных дистрибутивах). Ниже будет рассмотрен пример для ОС Debian/Ubuntu, где конфигурационные файлы Apache находятся в каталоге /etc/apache2/, в случае Centos и других RedHat-based ОС каталог с конфигурациями и имя службы меняется на httpd, то есть /etc/httpd/.

Для Apache до версии 2.4 необходимо добавить в файл конфигурации /etc/apache2/mods-enabled/rpaf.conf следующие опции:

<IfModule rpaf_module>

RPAFenable On

RPAFsethostname On

RPAFproxy_ips 77.220.207.0/24 45.10.240.0/24 45.10.241.0/24 45.10.242.0/24 186.2.160.0/24 186.2.164.0/24 186.2.167.0/24 186.2.168.0/24

</IfModule>При использовании стандартного mod_rpaf корректная работа будет обеспечена только в случае перечисления всех адресов в RPAFproxy_ips. В случае, если у вас нет модуля rpaf на Apache версии ниже 2.4, для корректных настроек лучше обратиться в техническую поддержку.

Для Apache версии 2.4 и выше необходимо сначала деактивировать mod_rpaf:

a2dismod rpafЗатем активировать mod_remoteip:

a2enmod mod_remoteipИ перезагрузить Apache.

После этого в файл конфигурации /etc/apache2/conf-available/remoteip.conf нужно добавить следующие опции:

<IfModule remoteip_module>

RemoteIPHeader X-Forwarded-For

RemoteIPTrustedProxy 77.220.207.0/24 45.10.240.0/24 45.10.241.0/24 45.10.242.0/24 186.2.160.0/24 186.2.164.0/24 186.2.167.0/24 186.2.168.0/24

</IfModule>И снова перезагрузить Apache.

4. Настройте firewall

Шаг необязательный, но рекомендованный, так как благодаря настройке фаервол вы сможете повысить уровень защиты своего сервера, закрыв доступ к портам веб-сервера для всех IP-адресов, за исключением устройств сети DDoS-Guard.

После подключения защищенного ddos-канала к вашему серверу, добавьте правила в фаервол. Для этого открываем доступ к серверу по 80 и 443 портам только подсетям DDoS-Guard:

- 77.220.207.0/24

- 45.10.240.0/24

- 45.10.241.0/24

- 45.10.242.0/24

- 186.2.160.0/24

- 186.2.164.0/24

- 186.2.167.0/24

- 186.2.168.0/24

- 185.178.209.197/32

- 185.178.210.0/24

- 190.115.30.44/32

Правила для утилиты iptables:

iptables -I INPUT -s 77.220.207.0/24 -p tcp --dport 80 -j ACCEPT

iptables -I INPUT -s 77.220.207.0/24 -p tcp --dport 443 -j ACCEPT

iptables -I INPUT -s 45.10.240.0/24 -p tcp --dport 80 -j ACCEPT

iptables -I INPUT -s 45.10.240.0/24 -p tcp --dport 443 -j ACCEPT

iptables -I INPUT -s 45.10.241.0/24 -p tcp --dport 80 -j ACCEPT

iptables -I INPUT -s 45.10.241.0/24 -p tcp --dport 443 -j ACCEPT

iptables -I INPUT -s 45.10.242.0/24 -p tcp --dport 80 -j ACCEPT

iptables -I INPUT -s 45.10.242.0/24 -p tcp --dport 443 -j ACCEPT

iptables -I INPUT -s 186.2.160.0/24 -p tcp --dport 80 -j ACCEPT

iptables -I INPUT -s 186.2.160.0/24 -p tcp --dport 443 -j ACCEPT

iptables -I INPUT -s 186.2.164.0/24 -p tcp --dport 80 -j ACCEPT

iptables -I INPUT -s 186.2.164.0/24 -p tcp --dport 443 -j ACCEPT

iptables -I INPUT -s 186.2.167.0/24 -p tcp --dport 80 -j ACCEPT

iptables -I INPUT -s 186.2.167.0/24 -p tcp --dport 443 -j ACCEPT

iptables -I INPUT -s 186.2.168.0/24 -p tcp --dport 80 -j ACCEPT

iptables -I INPUT -s 186.2.168.0/24 -p tcp --dport 443 -j ACCEPT

iptables -I INPUT -s 185.178.209.197 -p tcp --dport 80 -j ACCEPT

iptables -I INPUT -s 185.178.209.197 -p tcp --dport 443 -j ACCEPT

iptables -I INPUT -s 185.178.210.0/24 -p tcp --dport 80 -j ACCEPT

iptables -I INPUT -s 185.178.210.0/24 -p tcp --dport 443 -j ACCEPT

iptables -I INPUT -s 190.115.30.44 -p tcp --dport 80 -j ACCEPT

iptables -I INPUT -s 190.115.30.44 -p tcp --dport 443 -j ACCEPT

iptables -A INPUT -p tcp --dport 80 -j DROP

iptables -A INPUT -p tcp --dport 443 -j DROPОтметим, что данные меры являются дополнительными и мы не можем гарантировать, что внесение данных правил не повлияет на работу проектов на сервере.

Если вы не знаете, как внести эти настройки самостоятельно — обратитесь в нашу поддержку.