Мошеннических сайтов в интернете становится всё больше. За последние три года специалисты по кибербезопасности выявили около миллиона ресурсов, связанных с вредоносной активностью. А в прошлом году количество атак с кражей данных и денег через поддельные сайты увеличилось в четыре раза.

При этом мошеннические схемы становятся всё более изобретательными. Злоумышленники создают убедительные копии популярных сервисов, визуально почти не отличимые от оригинала. Поэтому всё сложнее понять, безопасен ли ресурс и можно ли ему доверять.

В статье разберёмся, какие сайты стоит проверять перед вводом личных данных, как определить подлинность ресурса и что делать, если вы всё-таки столкнулись с уловками мошенников.

Виды мошенничества на сайтах

В интернете существует несколько мошеннических схем, основная цель которых — получить доступ к личным данным, аккаунтам и деньгам пользователей. Выбрали самые распространённые.

Фишинг

Фишинговые сайты — это поддельные интернет-ресурсы, похожие на популярные сервисы. Мошенники используют их, чтобы украсть деньги или конфиденциальные данные пользователей: логины, пароли, паспортные данные и реквизиты банковских карт.

Механизм действия. Пользователь попадает на поддельную страницу по ссылке из письма, сообщения, рекламы или через фейковый адрес сайта. Затем выполняет привычное действие: входит в личный кабинет, заполняет форму или подтверждает платёж. Введённые данные попадают напрямую к мошенникам.

В чём опасность. Подмену сложно распознать. Фишинговые сайты маскируются под банки, маркетплейсы, государственные порталы, почтовые сервисы и платёжные системы. Визуально они почти полностью повторяют оригинал: дизайн, логотипы, структуру страниц и даже адресную строку.

Всего один неосторожный ввод логина, пароля или номера карты на фишинговом сайте может привести к серьёзным последствиям: мошенники могут использовать данные, чтобы списать деньги, взломать почту и соцсети или проникнуть в корпоративные системы.

Вирусы и вредоносные программы

Мошенники могут внедрять на сайт вредоносное программное обеспечение — трояны, криптомайнеры и кейлоггеры (клавиатурные шпионы). Такие программы скрыто перехватывают данные при вводе или устанавливаются на устройство пользователя, чтобы получить другую конфиденциальную информацию.

Опасность представляют не только фишинговые сайты. Злоумышленники могут внедрить вредоносный код и на легитимный ресурс. Для этого они используют уязвимости в браузерах, плагинах или устаревших компонентах операционной системы.

Механизм действия. Иногда для запуска вредоносного скрипта достаточно просто открыть заражённую страницу. Такой тип атаки называется drive-by download (скрытая загрузка). Это способ заражения устройства, при котором вредоносное ПО автоматически загружается при посещении сайта. При этом пользователь не выполняет никаких действий: не нажимает «Скачать», не подтверждает установку и не вводит данные.

В некоторых случаях вредоносный код может активироваться при взаимодействии с сайтом: например, при загрузке файлов (документов, программ или архивов), попытке обновить браузер или установить плагин, открытии вложений и всплывающих окон.

В чём опасность. Вредоносные программы позволяют злоумышленникам получить доступ к персональным и платёжным данным пользователя. В то же время вирус часто устанавливается незаметно, и пользователь может продолжать работать с устройством, не подозревая об угрозе.

Кроме того, существует риск полной компрометации и захвата контроля над системой. В зависимости от целей атакующих вредоносное ПО может:

- устанавливать скрытый удалённый доступ к устройству;

- шифровать файлы и требовать выкуп;

- использовать компьютер для рассылки спама или атак на другие системы.

Вредоносные программы опасны не только для самого пользователя. Заражённое устройство может стать точкой входа для атак на корпоративную сеть, создавая масштабные риски для всей IT-инфраструктуры компании.

Подмена контента

Практически любой современный сайт использует сторонние элементы: рекламные баннеры, кнопки соцсетей, виджеты, онлайн-чаты и формы подписки.

Однако такие элементы могут быть подменены или взломаны. В этом случае злоумышленники заменяют их на версии с вредоносным кодом или подключают к опасным источникам, превращая сайт в инструмент атаки.

Механизм действия. При подмене контента атака может происходить по нескольким сценариям:

- Злоумышленники собирают персональные данные пользователей через подключенные формы.

- Подключают на сайт интерактивные элементы или рекламные баннеры, которые ведут на фишинговые страницы.

- Внедряют скрытые редиректы, незаметно перенаправляющие посетителей на сторонние ресурсы.

В чём опасность. Посещение сайта с подменённым контентом приводит к заражению устройства или утечке информации. При этом пользователь часто не подозревает, что взаимодействует со сторонним сервисом: форма оплаты или авторизации может быть встроена на страницу и выглядеть как часть сайта, но фактически загружаться с другого домена. А введённые данные при этом передаются не на сервер сайта, а в руки злоумышленников.

Какие сайты нужно проверять в первую очередь

Проверять стоит любой сайт, где вас просят ввести личные данные или платёжные реквизиты. Фактически, в зоне повышенного риска — все ресурсы с формами оплаты, личными кабинетами и доступом к финансовым операциям.

Копии популярных сервисов

Особенно внимательно следует относиться к сайтам, связанным с финансовой выгодой, и к популярным сервисам. Чаще всего подделывают:

- Финансовые сервисы — онлайн-банки, платёжные системы, криптовалютные обменники, электронные кошельки, инвестиционные платформы.

- Интернет-магазины и маркетплейсы — крупные площадки (Ozon, Wildberries, AliExpress, Яндекс Маркет), доски объявлений (Авито и аналогичные сервисы), магазины техники и электроники, брендовые интернет-магазины одежды и обуви.

- Порталы услуг — государственные сервисы, в том числе Госуслуги, системы учёта транспорта, корпоративные порталы.

Сайты быстрого заработка

Отдельная категория — сайты, предлагающие вознаграждение за простые действия: регистрацию, просмотр видео, отметки «Нравится» или участие в инвестиционных программах.

В отличие от поддельных банков или магазинов, такие ресурсы обычно не копируют конкретный бренд. Это изначально мошеннические проекты, созданные для извлечения денег. Они используют психологическое давление: предлагают высокий доход при минимальных усилиях, подчёркивают срочность предложения и формируют иллюзию гарантированной прибыли.

Чтобы получить вознаграждение, пользователю предлагают внести комиссию или стартовый взнос. После перевода средств представители проекта перестают выходить на связь или сайт попросту исчезает. В некоторых случаях под разными предлогами могут начать требовать дополнительные платежи. Кроме того, такие ресурсы активно распространяют спам, чтобы привлекать новых жертв.

Как проверить сайт на подлинность и безопасность: 6 способов

Сверьте URL-адрес. Мошенники часто подменяют буквы, добавляют лишние символы или цифры, чтобы адрес выглядел похожим на официальный. Поддельные страницы нередко имеют сложное и длинное имя, содержат опечатки или незначительные изменения в написании.

Ещё один сигнал опасности — дешёвые или массовые доменные зоны, такие как

.xyz,.top,.site,.online. Злоумышленники обычно регистрируют десятки таких доменов сразу, чтобы быстро создавать новые фишинговые сайты после блокировок. Нередко они имеют одинаковый интерфейс и схему монетизации.Пример

google.com

Корректный адрес поисковой системы Google

goog1e.com

Фишинговый сайт, который маскируется под Google

Проанализируйте поддомены. Поддомен (субдомен) — это часть домена более высокого уровня, которая добавляется к основному имени сайта. Поддомен работает как отдельный «подсайт» с собственным контентом, дизайном и функционалом, но административно привязан к основному сайту.

Мошенники могут использовать часть легального домена в качестве поддомена, чтобы создать видимость искомого ресурса. При проверке сайтов обращайте особое внимание на домен второго уровня — он должен точно совпадать с оригинальным названием компании, без лишних слов и символов. Любое отклонение может быть признаком фишинга.

Пример

https://www.paypal.com/ru/webapps/mpp/pay-online — поддомен официального сайта PayPal

Основной домен — paypal.com/ru/

paypal.com.security-login.info — фишинговый поддомен

Основной домен — security-login.info, к PayPal не имеет никакого отношения

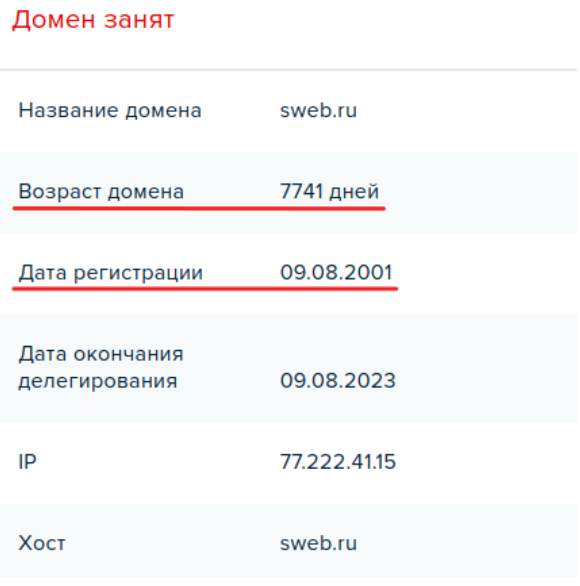

Узнайте возраст сайта. Сайты, зарегистрированные всего несколько дней или недель назад, часто оказываются фейковыми. Такие ресурсы быстро блокируются, поэтому мошенники создают большое количество зеркал и запускают новые домены вместо закрытых.

Если сайту всего месяц–два, а он позиционирует себя как крупный интернет-магазин, банк или известный сервис, это серьёзный повод насторожиться. Надёжные ресурсы обычно существуют годами и имеют историю.

Проверить дату регистрации можно с помощью бесплатного сервиса Whois. После ввода адреса сайта он показывает информацию о домене: дату и срок регистрации, регистратора, контактные данные владельца.

Дополнительно полезно изучить футер — в подвале сайта часто указывают год запуска проекта. Если ресурс заявляет о многолетней истории, а домен зарегистрирован совсем недавно, есть веская причина усомниться в его подлинности.

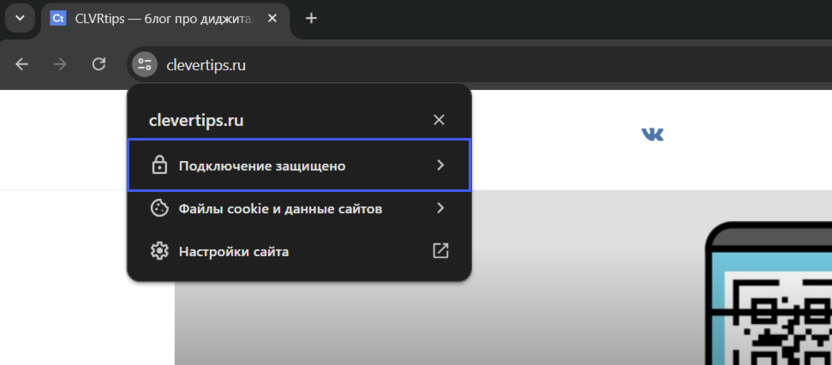

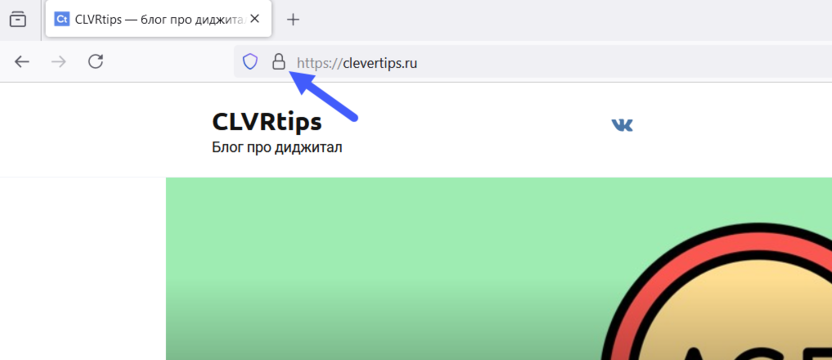

Убедитесь в наличии SSL-сертификата. SSL-сертификат — это цифровой документ, который подтверждает подлинность сайта и обеспечивает защищённое соединение между браузером пользователя и сервером. Он работает через протокол HTTPS и шифрует передаваемые данные. Если сертификат отсутствует или недействителен, такой сайт может быть небезопасным. Исключение — сайты госорганов: зачастую они используют другие способы защиты.

Проверить сертификат можно прямо в браузере. Для этого нажмите на значок слева от адресной строки и откройте сведения о сайте. Если соединение защищено, браузер покажет соответствующее сообщение.

Ещё один признак — значок закрытого замка в адресной строке и наличие протокола HTTPS.

Однако важно помнить: действительный SSL-сертификат сам по себе не гарантирует надёжность сайта. Сегодня получить бесплатный сертификат (например, Let’s Encrypt) может владелец любого ресурса, включая мошенников. Поэтому значок замка и протокол HTTPS — лишь один из этапов проверки, а не подтверждение полной безопасности.

При оценке сайта стоит обращать внимание, на кого оформлен сертификат, совпадает ли домен с официальным адресом компании и нет ли других признаков подделки.

- Изучите контент на сайте. Признаками мошеннических ресурсов нередко выступают низкокачественный контент, давление на пользователя и срочность, а также наличие фактических ошибок и несоответствий. Поэтому перед вводом данных стоит внимательно проанализировать следующие параметры:

- Тематика сайта. Посмотрите, как ресурс выглядел раньше. Сделать это можно с помощью сервисов Wayback Machine, Internet Archive или Веб-архив.ру, которые хранят копии страниц и предыдущие версии сайтов. Если сайт регулярно меняет название, контент или тематику, это тревожный сигнал.

- Качество контента. Мошеннические сайты в большинстве случаев выглядят так, будто их собрали на скорую руку: много опечаток, грамматических и орфографических ошибок, низкокачественные изображения, кривая вёрстка (наложение элементов, проблемы с изображениями и расположением блоков), отсутствие нормального форматирования текста, шаблонный или устаревший дизайн. По отдельности такие признаки не всегда критичны, но в совокупности могут указывать на подделку.

- Форма ввода. Безопасный сайт не будет сразу запрашивать логин, пароль или данные банковской карты без веского повода. Если ресурс требует ввести конфиденциальные данные на первом же экране или без объяснений, скорее всего, им управляют мошенники.

Контактная информация. Найдите реквизиты компании: физический адрес, телефон и электронную почту. Они обычно располагаются на служебных страницах сайта, например, в разделах «О компании», «Контакты» или «Правила».

Проверьте, соответствуют ли данные действительности. Например, чтобы убедиться, что компания действительно находится по указанному адресу, введите его в 2ГИС, Яндекс.Картах или Google Maps. Телефон и адрес электронной почты можно проверить тем же способом или через поиск.

Если контактная информация отсутствует или недействительна, доверять сайту не стоит. Мошеннические ресурсы нередко скрывают эти данные или публикуют фиктивные контакты.

- Реклама и акции. Поддельные сайты часто перегружены рекламными баннерами, яркими таймерами, сообщениями об акциях или скидках с акцентом на ограниченное предложение или «последний шанс». При этом цены на брендовые товары или услуги могут быть слишком низкими и не соответствовать реальности.

- Используйте специальные инструменты проверки. Есть несколько онлайн-инструментов, которые позволяют быстро оценить, насколько сайт безопасен:

- Безопасный просмотр: статус сайта от Google — анализирует URL-адрес и показывает, есть ли на нём вредоносный контент.

- Проверка статуса сайта от Яндекса — аналогичный российский сервис: он по URL-адресу определяет, опасно ли посещать сайт или нет.

- Web of Trust (WOT) — расширение для браузера проверяет безопасность сайтов на основании рейтингов, обзоров и алгоритмов машинного обучения.

- Нетоскоп — онлайн-сервис Единого центра нарушений в области киберпреступлений. Нетоскоп сначала ищет подозрительный домен в базе проекта. Если в базе домена нет, специалисты компаний-участников Нетоскопа проводят проверку сайта и делают заключение о его зловредности.

Что делать, если вы ввели данные на фишинговом сайте

Если вы ввели данные на подозрительном сайте, действовать нужно немедленно. Чем быстрее вы примите меры, тем выше шанс минимизировать ущерб.

Смените пароли. Замените пароль от аккаунта, данные которого вы вводили на сайте. Если тот же пароль использовался в других сервисах — обновите его и там. В первую очередь это касается электронной почты, банковских приложений, аккаунтов в маркетплейсах, социальных сетях и облачных сервисах.

Подключите двухфакторную аутентификацию (2FA). Активируйте двухфакторную аутентификацию во всех важных сервисах. Это способ защиты аккаунта, когда для входа требуется не только пароль, но и дополнительное подтверждение: одноразовый код (из SMS или пуш-уведомления приложения) или аппаратный ключ безопасности.

Даже если злоумышленники узнали пароль, без кода они попросту не смогут войти в аккаунт.

Заблокируйте банковскую карту. Если вы ввели реквизиты карты (номер, срок действия, CVV/CVC-код), немедленно заблокируйте её и оформите перевыпуск. Такая мера позволит предотвратить несанкционированные списания. В большинстве банков сделать это можно парой кликов прямо в мобильном приложении.

Если был передан PIN-код (что особенно опасно), карту необходимо перевыпустить в обязательном порядке.

Контролируйте операции по счетам. Даже после блокировки карты в течение ближайших нескольких дней внимательно отслеживайте операции по банковским счетам. Некоторые списания могут пройти с задержкой или быть инициированы до момента блокировки.

При обнаружении подозрительных операций немедленно обращайтесь в банк, чтобы подать заявление на оспаривание списания и начать процедуру возврата средств. Если уведомления о транзакциях ещё не подключены, активируйте SMS- или пуш-уведомления, которые помогут оперативно заметить попытку списания.

Проверьте устройство на вирусы. Просканируйте компьютер или смартфон с помощью актуального антивируса и убедитесь, что базы обновлены — устаревшее решение может не обнаружить новые угрозы. Рекомендуется запустить полную проверку устройства.

После сканирования удалите обнаруженные угрозы. Если антивирус сообщает о серьёзной компрометации системы, дополнительно проверьте список установленных программ и расширений браузера. Также завершите активные сессии в важных аккаунтах.

Свяжитесь с банком или организацией. Если фишинговый сайт маскировался под конкретный банк, маркетплейс или государственный сервис, уведомите их службу поддержки через официальный сайт. Так вы ускорите блокировку мошеннического домена, предупредите других пользователей и поможете собрать информацию для расследования.

Зафиксируйте инцидент. При значительном ущербе имеет смысл обратиться в правоохранительные органы и сообщить о случившемся. Официальное документирование инцидента позволит начать расследование, повысит шансы на возврат средств и подтвердит факт мошенничества — например, при взаимодействии с банком, страховой компанией или судом.

Как пожаловаться на сайт мошенников

Если вы обнаружили мошеннический сайт, стоит сообщить об этом в профильные структуры. Так вы ускорите блокировку ресурса и защитите других пользователей.

В первую очередь следует обратиться к хостинг-провайдеру, на серверах которого размещён сайт. Кроме того, в России существует несколько официальных ведомств и профильных организаций, куда можно направить обращение для проверки и возможного ограничения доступа к мошенническому сайту.

Хостинг-провайдер сайта

Хостинг-провайдеры рассматривают сообщения о злоумышленниках и могут оперативно приостановить работу фишингового сайта. Чтобы пожаловаться на мошеннический ресурс:

Определите, кто обслуживает сайт, по IP-адресу. Это можно сделать, если ввести в командную строку Windows:

nslookup example.comили

ping example.comУкажите полученный IP-адрес в сервисе Whois. Он покажет информацию о владельце IP-адреса или сети, в которой размещён сайт, и контактные данные для связи.

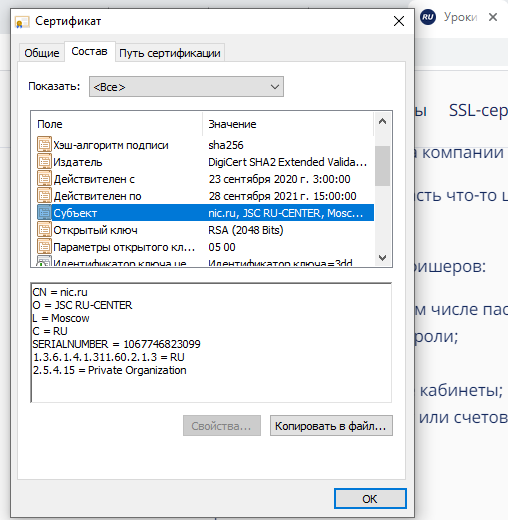

Также сведения о владельце или инфраструктуре ресурса можно получить из данных SSL-сертификата — например, через просмотр сведений о сертификате в браузере.

Направить жалобу хостеру можно любым удобным способом: например, написать на почту или в тикет. При обращении укажите ссылку на подозрительный сайт и максимально подробно опишите инцидент.

Хостер проанализирует сайт и может запросить у его владельца подтверждение легитимности проекта: например, документы о регистрации бизнеса или праве владения ресурсом, сведения о партнёрстве с брендом, контент которого размещён на сайте, и другие данные. Если подозрения на мошенничество подтвердятся, работу ресурса остановят.

Официальные ведомства

Куда ещё можно обратиться для блокировки подозрительного сайта:

- ИС «Антифишинг». Информационная система «Антифишинг» Минцифры предназначена для мониторинга и выявления фишинговых сайтов. Пользователи могут направить обращение через систему, если обнаружили подозрительный ресурс или стали жертвой мошенников, приславших фишинговую ссылку. После рассмотрения жалобы сайт может быть заблокирован. В 2025 году система выявила более 74 тыс. фишинговых ресурсов.

- Роскомнадзор. Сообщить о фишинговом или мошенническом ресурсе также можно через Единый реестр запрещённых сайтов, который курирует ведомство. По результатам проверки ресурс могут включить в реестр запрещённых, после чего операторы связи ограничат к нему доступ на территории России.

- Роспотребнадзор. Если сайт выдаёт себя за интернет-магазин или нарушает права потребителей, например, не возвращает деньги или вводит в заблуждение относительно цены и условий, можно подать жалобу через онлайн-приёмную Роспотребнадзора или по горячей линии.

- Киберполиция. Если действия мошенников повлекли серьёзные финансовые потери, следует обратиться в полицию. Расследованием преступлений в цифровой среде занимается специализированное подразделение МВД России — Управление по организации борьбы с противоправным использованием информационно-коммуникационных технологий (УБК), также известное как Киберполиция России.

Компании, которые занимаются кибербезопасностью

- F6 Антифишинг. Компания F6, российский разработчик технологий для борьбы с киберпреступлениями, запустила проект «F6 Антифишинг». Через форму на сайте можно отправить обращение о подозрительном ресурсе: специалисты проверят его на признаки мошенничества и при необходимости примут меры.

- RU-CERT. RU-CERT — российский центр реагирования на компьютерные инциденты, который занимается выявлением и пресечением использования доменных имён для фишинга, распространения вредоносного ПО и попыток несанкционированного доступа к информационным системам. Пожаловаться на подозрительный сайт можно по электронной почте info@cert.ru или через форму на портале.

Как обезопасить себя от мошенников: чек-лист

- Установите и регулярно обновляйте антивирус. Хороший антивирус блокирует фишинговые сайты и вирусы в реальном времени. Выбрать подходящий можно из нашей подборки.

- Используйте надёжные пароли. Для каждого сервиса используйте уникальный сложный пароль длиной не менее 12 символов. Он должен содержать заглавные и строчные буквы, цифры и специальные символы (например, @, # или $). Такой пароль значительно сложнее подобрать методом перебора.

- Подключите двухфакторную аутентификацию. Аккаунты с двухфакторной аутентификацией гораздо сложнее взломать: даже если мошенник узнает ваш пароль, войти без повторного подтверждения будет невозможно

- Проверяйте сайты перед вводом данных. Убедитесь в наличии HTTPS, проверьте домен, возраст сайта и репутацию сервиса. Обратите внимание, указаны ли реальные контактные данные организации: телефон, адрес, электронная почта.

- Обновляйте операционную систему и браузер. Регулярные обновления закрывают уязвимости, которыми могут воспользоваться злоумышленники.

Дополнительно установите расширения для блокировки рекламы — они помогут избавиться от потенциально опасных баннеров и всплывающих окон.

Даже при доле сомнения лучше остановиться и проверить сайт — это займёт всего несколько минут, но поможет избежать серьёзных последствий, и тем самым сэкономить время, нервы и деньги.