Пароль больше не гарантирует надёжную защиту аккаунта: его могут украсть или подобрать, он может попасть в открытый доступ. Чтобы снизить риск взлома, сервисы добавляют двухфакторную аутентификацию (2FA) — дополнительную проверку пользователя при входе в профиль. Этот инструмент уже доказал свою эффективность: 2FA блокирует до 99,9% атак и защищает учётную запись даже в тех случаях, когда пароль уже попал к посторонним.

В статье разберём, что такое 2FA, как она устроена, какие бывают варианты второго фактора, чем они отличаются друг от друга, как включить дополнительную защиту и что важно предусмотреть заранее, чтобы не потерять доступ к аккаунту.

Что такое двухфакторная аутентификация (2FA)

Двухфакторная аутентификация (2FA), или подтверждение входа — это дополнительная защита аккаунта при входе в интернет-сервисы с помощью независимых способов подтверждения личности пользователя — двух факторов.

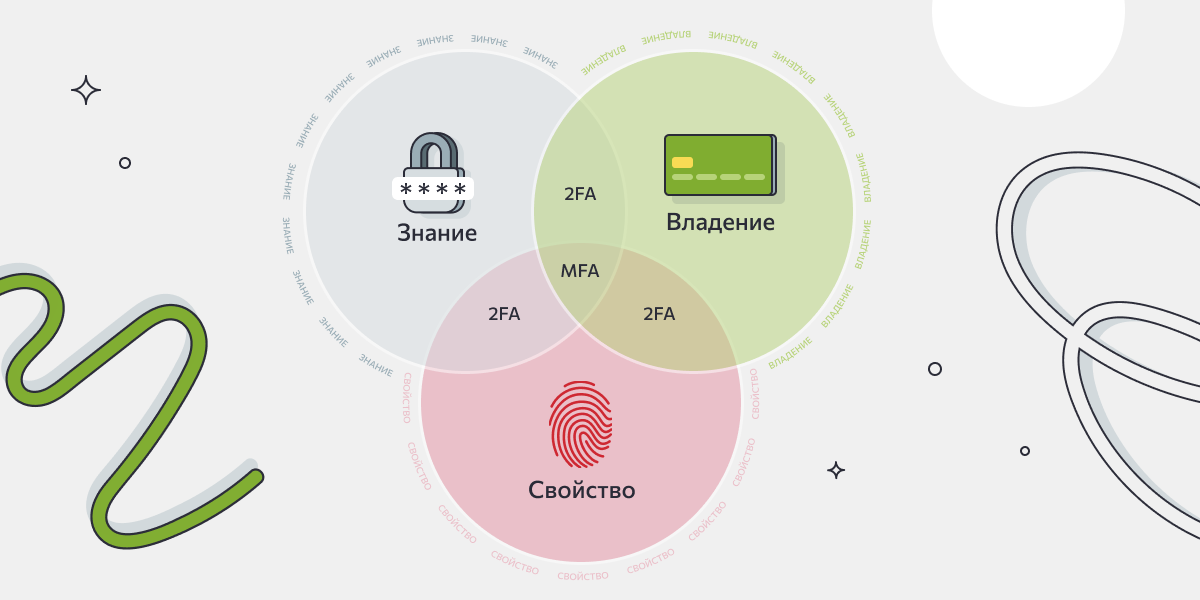

Фактор — это тип данных, по которому система убеждается, что перед ней действительно владелец аккаунта. На сайтах и в приложениях обычно используют три основные категории факторов.

- Фактор знания — «что вы знаете». Это данные, который есть только у пользователя: пароль, PIN-код, кодовое слово или ответ на контрольный вопрос. Проверка происходит через ввод этих данных — во время подтверждения операции или при входе в аккаунт.

- Фактор владения — «что у вас есть». Это подтверждение доступа к физическому устройству, которым обладает пользователь: например, смартфону, аппаратному токену или банковской карте. Носителем фактора владения выступает устройство. Предполагается, что оно доступно только владельцу, поэтому проверка строится на взаимодействии с этим устройством — например, через одноразовый код, приходящий на телефон.

- Фактор принадлежности (свойства) — «кто вы есть». Это уникальные биометрические характеристики пользователя: отпечатки пальцев, лицо, радужная оболочка глаз или голос. Проверка проходит через распознавание или сканирование этих данных.

Когда сервис просит два подтверждения из разных категорий, это и есть двухфакторная аутентификация. Связка «пароль + код из приложения» — это 2FA: пароль относится к фактору знания, а код на устройстве — к фактору владения. А вот сочетание «пароль + PIN-код» нельзя назвать двухфакторной аутентификацией: оба элемента из одной и той же категории.

Если факторов три или больше — такая аутентификация называется многофакторной.

Как работает двухфакторная аутентификация

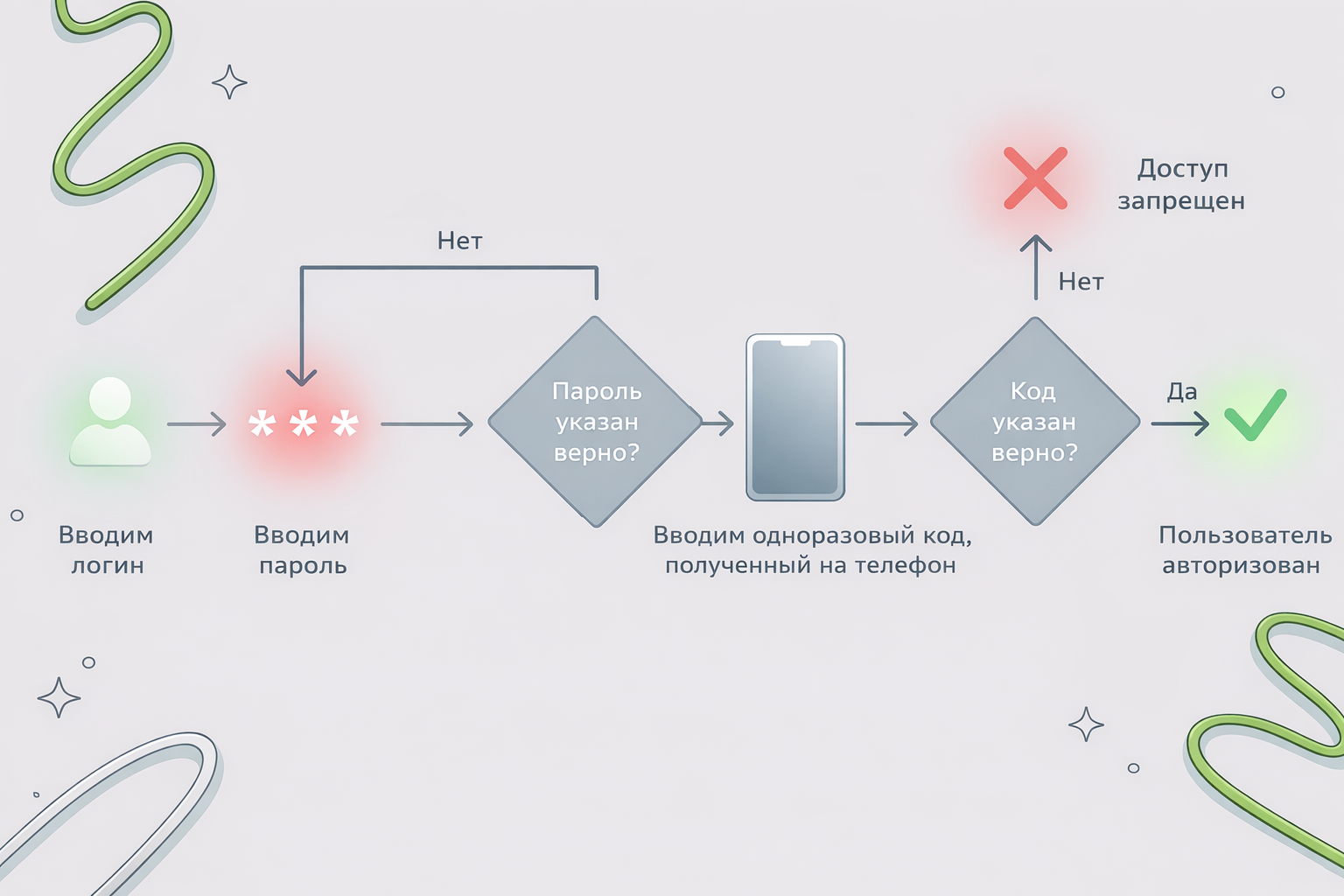

Механизм двухфакторной аутентификации довольно простой: сервис не ограничивается одной проверкой и делит вход на два этапа.

Чаще всего 2FA срабатывает при входе с нового устройства, после смены пароля или при каждой авторизации — это зависит от настроек конкретного сервиса.

Сценарий обычно такой:

- Пользователь вводит логин и пароль. Это первый фактор — фактор знания.

- Сервис проверяет введённые данные, но не открывает доступ сразу, даже если пароль правильный.

- После этого система запускает второй этап проверки и запрашивает ещё одно подтверждение.

- Пользователь проходит второй этап проверки: вводит одноразовый код, подтверждает вход в приложении, использует биометрию или аппаратный ключ.

- Только после этого сервис создаёт активную сессию и пускает пользователя в аккаунт.

Каждый из этапов проверки проходит в своём независимом канале. Первый связан с окном входа — браузером или приложением, где пользователь указывает пароль. Второй опирается на устройство пользователя: туда поступает код, пуш-уведомление или запрос на биометрию. Если подтверждение приходит на смартфон, он играет роль второго фактора — фактора владения.

В этом разделении и заключается практический смысл 2FA. Даже если злоумышленник получил пароль, он все равно не сможет войти в аккаунт. Ему все равно понадобится доступ ко второму фактору — например, к телефону владельца. По тому же принципу работают банковские приложения: без отдельного подтверждения операция попросту не совершится.

У второго фактора есть ещё одна важная особенность: он одноразовый и ограничен по времени. Коды из приложений действуют около 30 секунд. Если код истёк, нужно запросить новый. Такой подход не позволяет использовать один и тот же код повторно и уменьшает риск перехвата.

Зачем нужна двухфакторная аутентификация

Главная задача 2FA — уменьшить зависимость учётной записи от пароля и сделать вход в аккаунт более безопасным. Если учётная запись защищена только им, достаточно одной ошибки, утечки или ввода данных на фишинговой странице, чтобы доступ оказался у постороннего. С двухфакторной аутентификацией этот сценарий уже не работает: сервис запросит второе подтверждение, и без него вход не завершится.

Поэтому двухфакторная аутентификация обязательна для сервисов, где хранятся личные данные, деньги или настройки, влияющие на управление аккаунтом. В первую очередь это электронная почта, облачные хранилища, банковские приложения, государственные порталы, мессенджеры, соцсети и маркетплейсы.

Отдельная группа — сервисы, где взлом критичен. К ним относятся корпоративные аккаунты, административные панели, репозитории, системы с единой авторизацией (SSO) и личные кабинеты, через которые можно управлять инфраструктурой компании. В таких случаях злоумышленник получает не только доступ к данным, но и контроль над системой. Здесь двухфакторная аутентификация — уже не дополнительная опция, а базовая мера безопасности.

Преимущества двухфакторной аутентификации

Дополнительная защита учётной записи. Двухфакторная аутентификация не заменяет пароль, а усиливает его: при входе в профиль появляется дополнительный барьер. За счёт этого злоумышленнику труднее проникнуть в аккаунт даже при типовых сценариях атаки — например, после фишинга или утечки данных.

Раннее обнаружение попыток взлома. Двойное подтверждение помогает вовремя заметить, что кто-то пытается войти в ваш аккаунт. Если вы получили сообщение с одноразовым кодом, хотя в этот момент не пытались пройти авторизацию, это тревожный сигнал. В такой ситуации пароль лучше сразу сменить.

Снижение зависимости от паролей. 2FA позволяет в принципе отказаться от паролей или снизить зависимость от них. Сейчас это особенно актуально: со стремительным ростом числа сервисов пользователи вынуждены управлять всё бо́льшим количеством аккаунтов и паролей.

По данным исследования Password Statistics 2025, на одного пользователя приходится от 100 до 150 онлайн-аккаунтов, включая рабочие, личные, старые и забытые. При этом паролей ещё больше: только для личных нужд их количество достигает около 170 на человека, а с учётом рабочих доступов — 250 и больше. Запомнить и безопасно хранить их без дополнительных инструментов практически невозможно.

Поэтому пользователи и компании всё чаще переходят на вход без пароля. Вместо него используют другие факторы: физический ключ, отпечаток пальца или поведенческие признаки. Этот подход избавляет от необходимости запоминать пароли и предотвращает связанные с ними атаки.

Типы двухфакторной аутентификации

Существует несколько способов, которые позволяют подтвердить личность пользователя. Они отличаются тем, как именно создаётся второй фактор, насколько быстро пользователь получает подтверждение и какой уровень защиты предусмотрен.

Код из SMS или email. Наиболее распространённый сценарий — код отправляется на телефон или в почту. Как правило, это короткая комбинация из 4–6 цифр, которую нужно ввести после пароля. Код действует недолго: от нескольких секунд до нескольких минут.

Такой способ знаком большинству пользователей и почти не требует отдельной настройки. Но по уровню защиты он уступает другим вариантам. SMS можно перехватить, а почту — взломать. Поэтому такой формат лучше воспринимать как базовую защиту, а не как максимально надёжное решение.

Пуш-уведомление в приложении. Личность можно подтвердить прямо в мобильном приложении сервиса. После того, как пользователь ввёл логин и пароль, система отправляет в приложение запрос на подтверждение. Пользователь получает пуш-оповещение и подтверждает вход: нажимает «Да», вводит код или использует биометрию.

По сравнению с SMS-сообщениями, такой подход обычно выигрывает. Авторизация происходит внутри приложения, связанного с конкретным устройством, а само окно для ответа действует ограниченное время. Даже если пароль уже известен злоумышленнику, завершить вход без доступа к вашему смартфону он не сможет.

Есть и существенный недостаток: если вы потеряете телефон или удалите приложение, восстановить доступ будет сложнее. Тогда придётся использовать резервные способы входа или обращаться в поддержку.

Приложения-аутентификаторы. Приложения-аутентификаторы автоматически генерируют одноразовые коды для входа в аккаунт. Установив такое приложение, вы связываете его с нужным сервисом — чаще всего через QR-код на странице безопасности.

После привязки программа начинает генерировать коды, которые можно использовать как второй фактор. При входе человек сначала вводит пароль, а затем — код из приложения. Обычно он работает 30–60 секунд, а затем обновляется.

Популярные приложения-аутентификаторы — Google Authenticator, Microsoft Authenticator и Aegis Authenticator.

Такой способ считается достаточно надёжным: пароли формируются на устройстве пользователя и не передаются через SMS или почту. Но если телефон с приложением потерян или недоступен, авторизоваться в аккаунте становится заметно труднее.

Резервные коды. Резервные коды — это запасной набор одноразовых комбинаций, которые используются не для повседневного входа, а для восстановления доступа, если основной второй фактор временно не работает. Например, если не приходит SMS или потерян телефон, на котором был настроен аутентификатор.

Обычно такие коды создаются в настройках безопасности сервиса при подключении двухфакторной аутентификации. Многие почтовые приложения и социальные сети позволяют заранее сгенерировать набор резервных кодов и сохранить его отдельно. Каждый код можно использовать только один раз: после чего он становится недействительным. Если запас заканчивается, создайте новый набор.

Это удобный и достаточно безопасный способ подстраховаться, но только если коды хранятся правильно. Их лучше держать в защищённом хранилище, например, в менеджере паролей. Если резервные коды попадут к злоумышленнику, он воспользуется ими для входа. В случае, если пользователь сам потеряет доступ к ним, восстановление придётся проходить стандартным путём.

Биометрия. Сервис может использовать для входа отпечаток пальца, распознавание лица или голос. Пользователю это удобно: не нужно переписывать данные или ждать, пока придёт сообщение — проверка проходит сразу на устройстве.

По уровню защиты биометрия считается эффективным вариантом, потому что такие признаки сложнее украсть или воспроизвести, чем обычный пароль. Но полностью безопасной её назвать нельзя. Существуют способы обхода — например, через фотографии, голосовых и видеодипфейков. Поэтому биометрию разумнее воспринимать как дополнительный фактор защиты, а не как единственный барьер между аккаунтом и злоумышленником.

Физический ключ. Физический ключ — это отдельное устройство для подтверждения входа, например, USB-ключ, бесконтактная карта или комбинированный токен с поддержкой нескольких технологий. Внешне он может выглядеть как флешка. Этот носитель также называют аппаратным ключом. Чтобы завершить вход, его нужно подключить к компьютеру или приложить к устройству.

В повседневных пользовательских задачах физические ключи встречаются реже, чем коды подтверждения в SMS или приложения-аутентификаторы. Зато они востребованы там, где особенно важна защита критичных доступов: в корпоративной инфраструктуре, на серверах, в административных панелях и системах с конфиденциальной информацией. Такой вариант считается одним из самых надёжных, потому что для входа необходим реальный доступ к устройству.

| Тип 2FA | Уровень безопасности | Срок действия | Где формируется | Для каких сервисов подходит |

|---|---|---|---|---|

| Код из SMS или email | Средний | Секунды или минуты | На стороне сервиса | Некритичные сервисы, социальные сети |

| Пуш-уведомления | Высокий | До подтверждения или истечения запроса | В приложении сервиса | Банковские приложения, корпоративные сервисы, личные аккаунты |

| Приложения-аутентификаторы | Высокий | 30–60 секунд | В специальном приложении-аутентификаторе | Почта, облачные хранилища, финансовые сервисы |

| Резервные коды | Средний (как запасной вариант) | До применения | В настройках безопасности сервиса | Почта, социальные сети |

| Биометрия | Высокий (с оговорками) | Нет фиксированного срока — проверка происходит в момент подтверждения | На устройстве пользователя | Мобильные устройства, банковские приложения |

| Физические ключи | Максимальный | Нет фиксированного срока — проверка происходит при подключении ключа | В аппаратном устройстве (ключе) | Критичные доступы: серверы, админ-панели, корпоративные системы |

Как включить двухфакторную аутентификацию в разных сервисах

Настройки 2FA чаще всего находятся в разделе с безопасностью — он может называться Безопасность, Конфиденциальность или похожим образом.

Личный кабинет FirstVDS

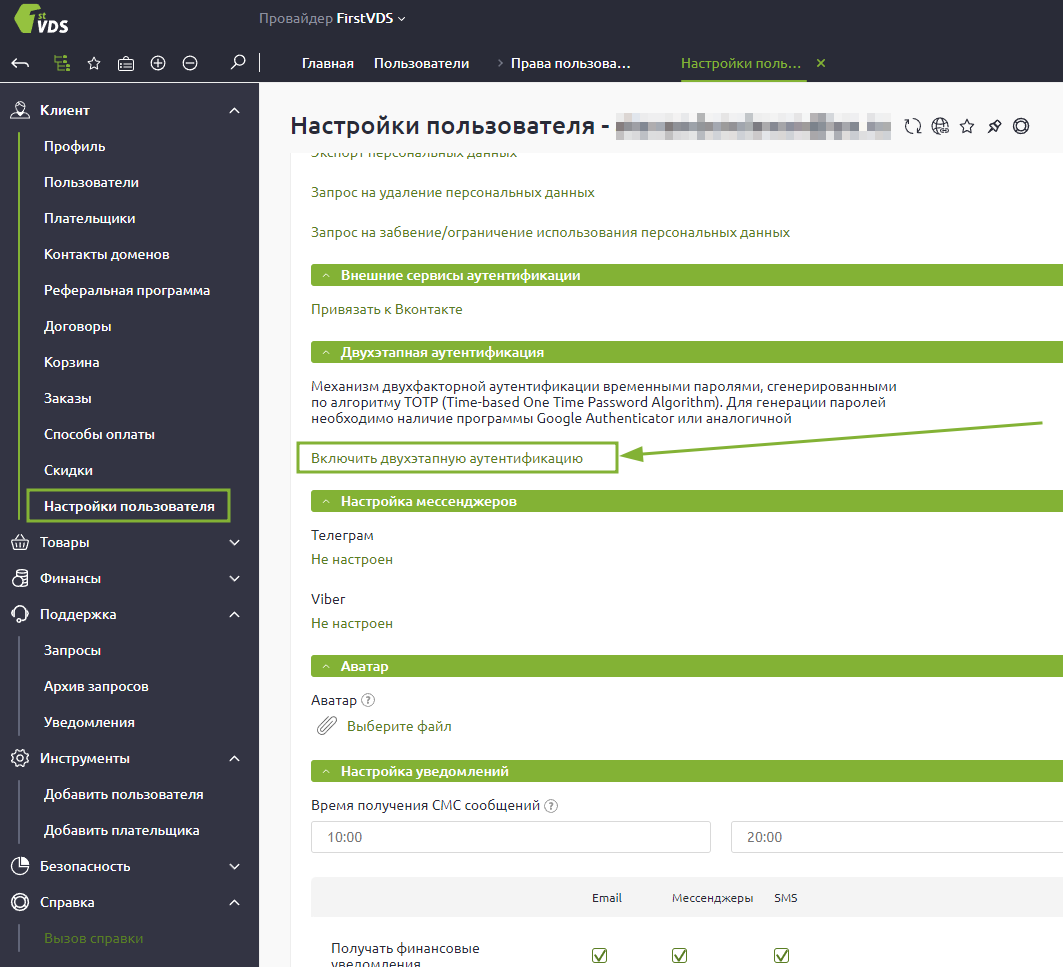

В личном кабинете FirstVDS двухфакторную аутентификацию можно активировать в настройках пользователя. Для этого выполните следующие шаги:

- Установите на телефон приложение‑аутентификатор, например Google Authenticator. Его можно скачать через магазины приложений Play Market или App Store.

- В личном кабинете перейдите в раздел Клиент, а из него в Настройки пользователя.

- Найдите блок Двухэтапная аутентификация и нажмите Включить двухэтапную аутентификацию.

- Отсканируйте QR-код с помощью приложения‑аутентификатора для активации 2FA.

- Если QR-код не распознаётся, введите ключ настройки — его можно скопировать в поле Ключ.

- Сохраните QR-код и указанный ключ в надёжном месте — без них вы не сможете восстановить доступ к аккаунту.

- В поле Одноразовый пароль введите код, сгенерированный в приложении.

- Нажмите Ок и завершите процедуру.

Полная инструкция по управлению личным кабинетом хостинг-провайдера и обеспечению безопасности аккаунта — в базе знаний.

Панель ispmanager для владельцев сайтов

Сначала установите на мобильное устройство приложение Google Authenticator. Затем:

- Откройте панель управления, в правом верхнем углу нажмите на имя пользователя и перейдите в раздел Настройки.

- Нажмите Включить двухэтапную аутентификацию. На экране появится QR-код, название аккаунта и ключ для ручного ввода.

- Запустите Google Authenticator на телефоне.

- Нажмите Начать, затем Пропустить и выберите Сканировать штрихкод.

- Наведите камеру на QR-код в панели управления — приложение создаст код из шести цифр.

- Если QR-код не распознаётся, выберите Ввести ключ. Укажите название аккаунта и ключ, которые отображаются в панели управления. После этого отобразится шестизначный код.

- Впишите полученный код в поле Временный код в панели управления и нажмите Ок.

Обратите внимание: время на сервере и на устройстве должно совпадать, иначе коды могут не подходить. Чтобы синхронизировать время, зайдите в приложение Настройки → Коррекция времени для кодов → Синхронизировать. После этого отобразится сообщение об успешной синхронизации. Эта настройка не меняет системные параметры устройства, а лишь синхронизирует время в приложении.

Полная инструкция по работе с двухфакторной аутентификацией в ispmanager доступна на официальном сайте панели.

Сервисы Яндекса

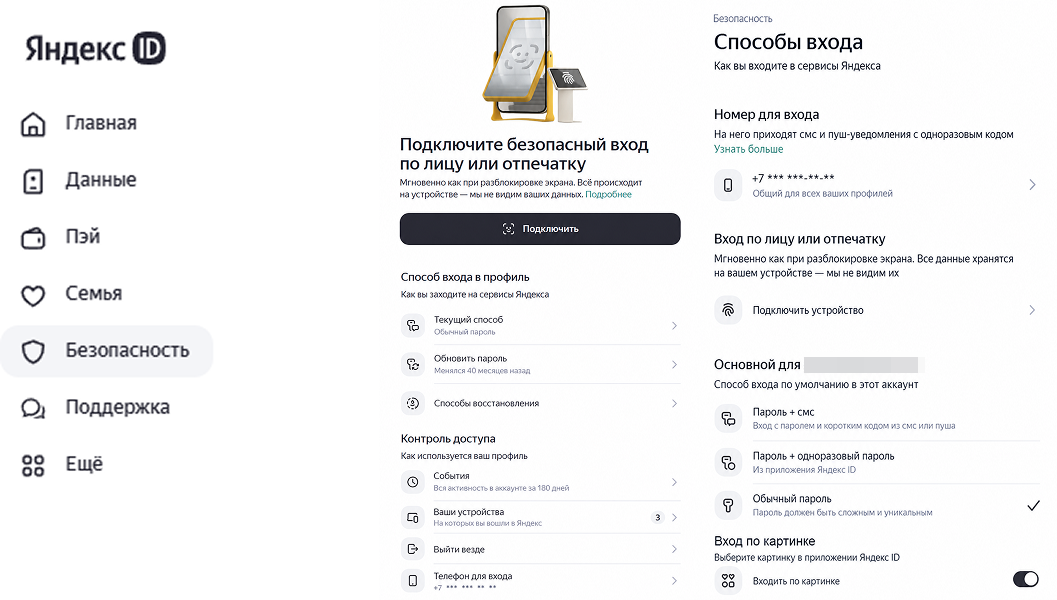

Двухфакторную аутентификацию можно включить сразу для всех сервисов Яндекса через единую учётную запись — Яндекс ID.

Войдите в свой Яндекс ID через официальную страницу или мобильное приложение. Далее:

- Со страницы своего аккаунта перейдите в раздел Безопасность.

- Откройте Способ входа в профиль → Текущий способ.

- Выберите вариант Пароль + SMS, нажмите Отправить SMS и введите полученный код.

Теперь двухфакторная аутентификация включена.

Ещё можно включить биометрию — распознавание по лицу или отпечатку пальца. Это вы также можете сделать в разделе «Безопасность»:

- Перейдите в раздел Безопасность в Яндекс ID.

- Нажмите Подключить и включите распознавание по лицу или отпечатку.

- Или выберите Способ входа в профиль → Текущий способ → Вход по лицу или отпечатку → Подключить устройство.

Включить биометрию можно прямо с главной страницы Яндекс ID — в разделе Защита аккаунта.

Сервисы Google

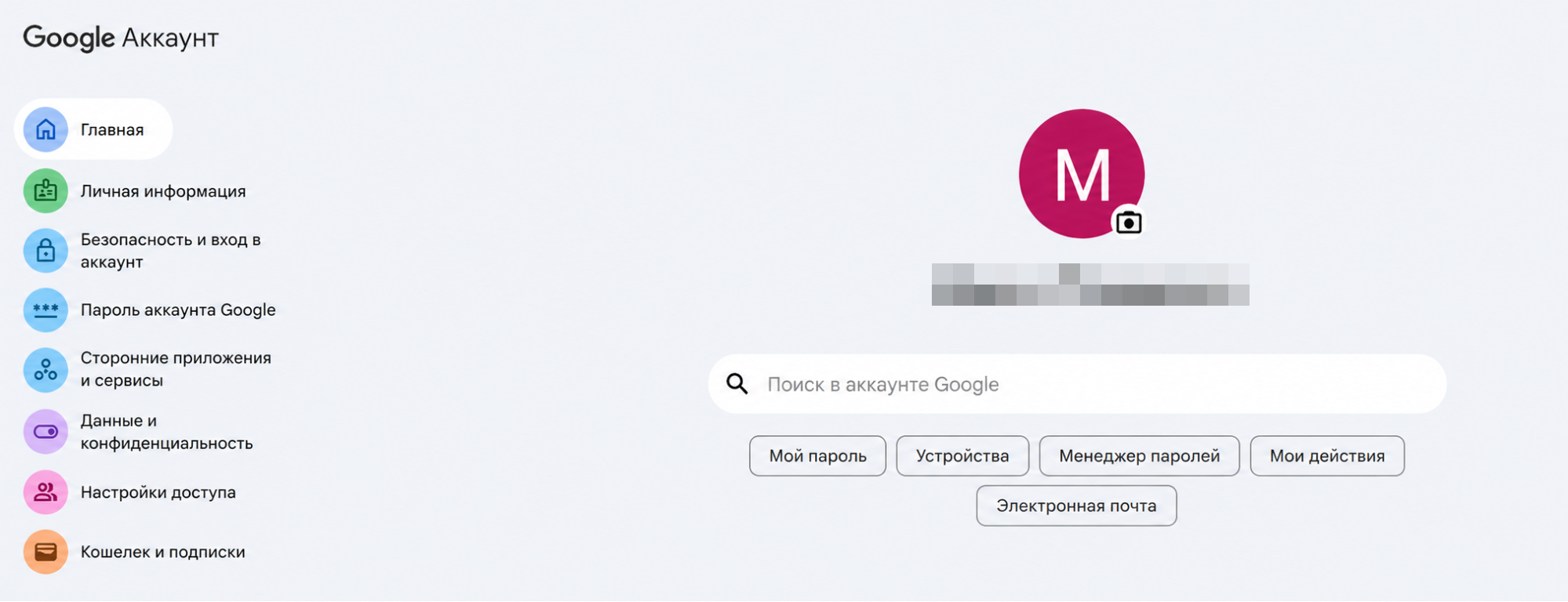

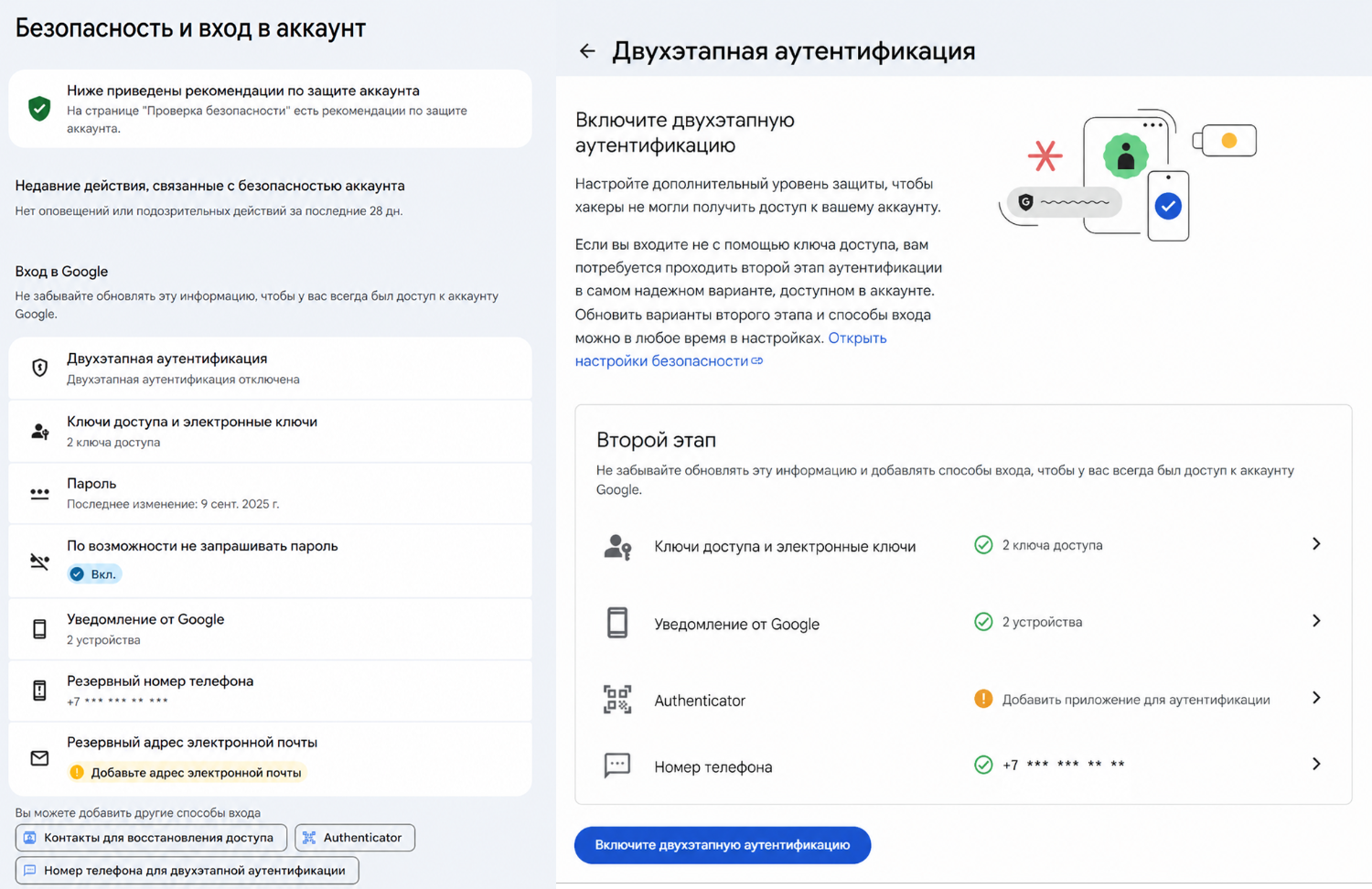

Настроить двухфакторную аутентификацию в почте Gmail и других сервисах Google можно через страницу аккаунта.

- Перейдите в раздел Безопасность и вход в аккаунт в левом меню.

- Откройте подраздел Двухэтапная аутентификация, расположенный вверху списка.

- Чтобы подтвердить вход, введите пароль.

- На странице настроек выберите второй этап и следуйте подсказкам системы.

В сервисах Google в качестве второго фактора можно использовать номер телефона, электронный ключ, пуш-уведомление на другом устройстве или код из приложения-аутентификатора.

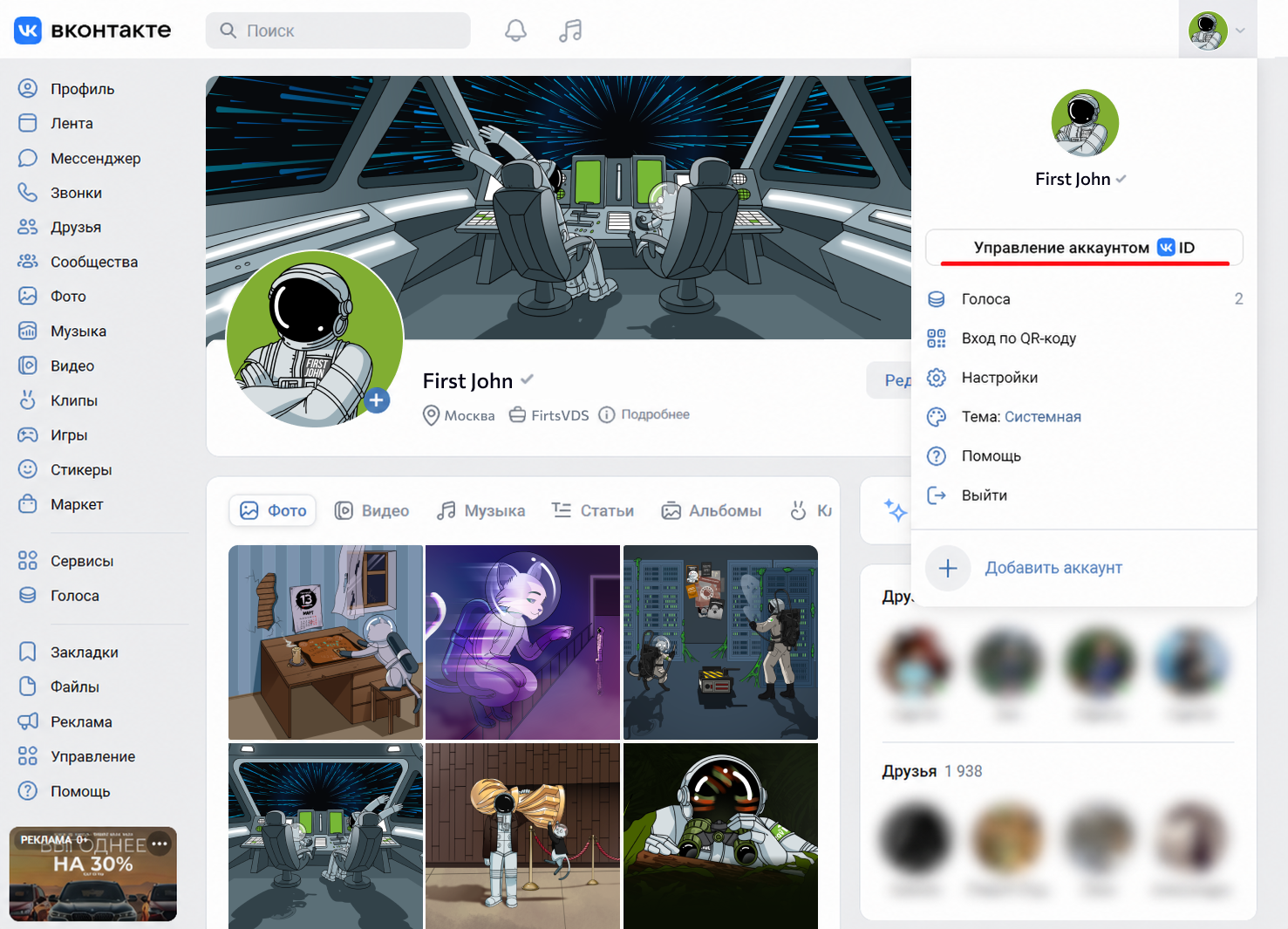

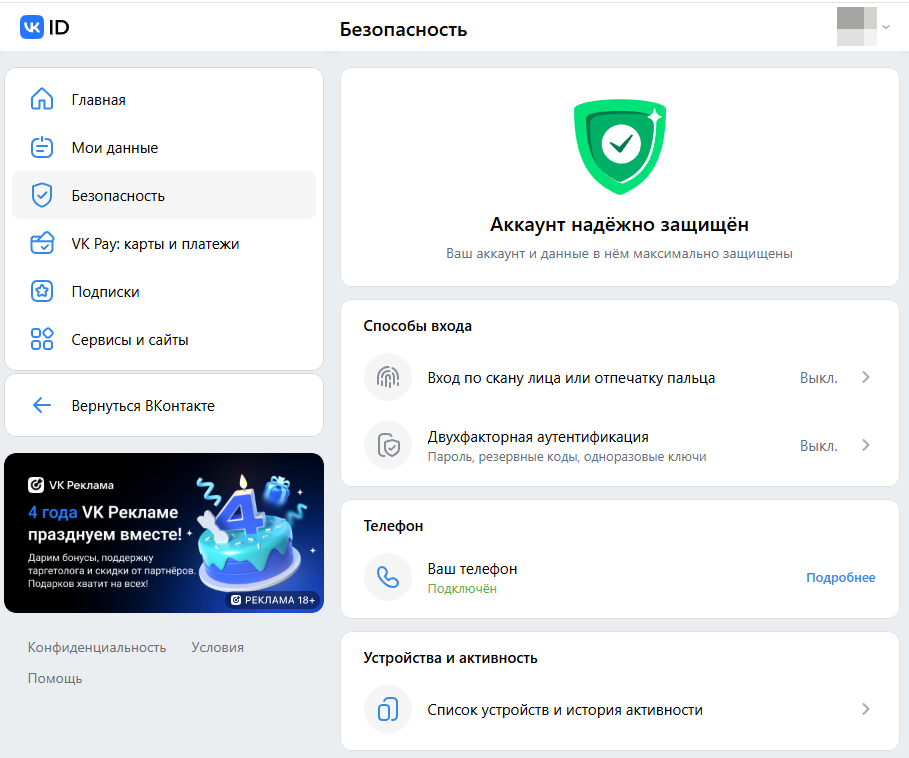

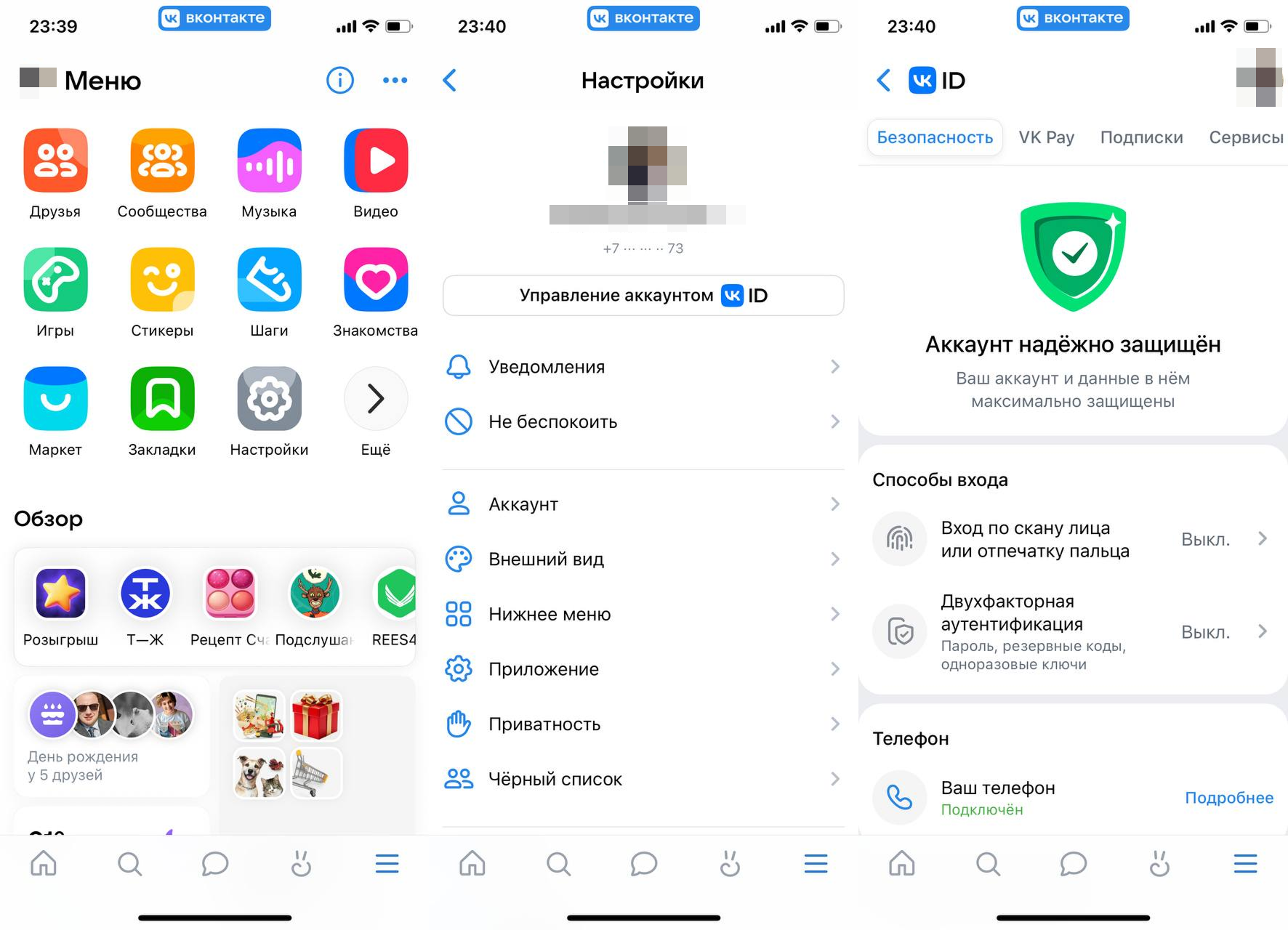

ВКонтакте

Двухфакторная аутентификация в браузерной версии ВКонтакте включается в настройках профиля в разделе Безопасность.

Чтобы открыть настройки, нажмите на аватарку в правом верхнем углу и выберите Настройки (значок шестерёнки). Далее откройте раздел Безопасность. Есть ещё один способ попасть в этот раздел: Аватарка профиля → Управление аккаунтом.

В разделе Безопасность выберите способ дополнительного подтверждения личности: биометрию (вход по лицу или отпечатку пальца), резервный код или приложение-аутентификатор.

Для быстрого входа по лицу или отпечатку пальца можно использовать устройство с поддержкой биометрии (Face ID или Touch ID) или подключить внешний ключ безопасности — USB-токен, устройство с NFC или Bluetooth.

В мобильной версии ВКонтакте порядок действий схожий. Откройте меню — нажмите на значок из трёх горизонтальных линий в правом нижнем углу. Перейдите в Управление аккаунтом и выберите раздел Безопасность.

Дальнейшие шаги такие же.

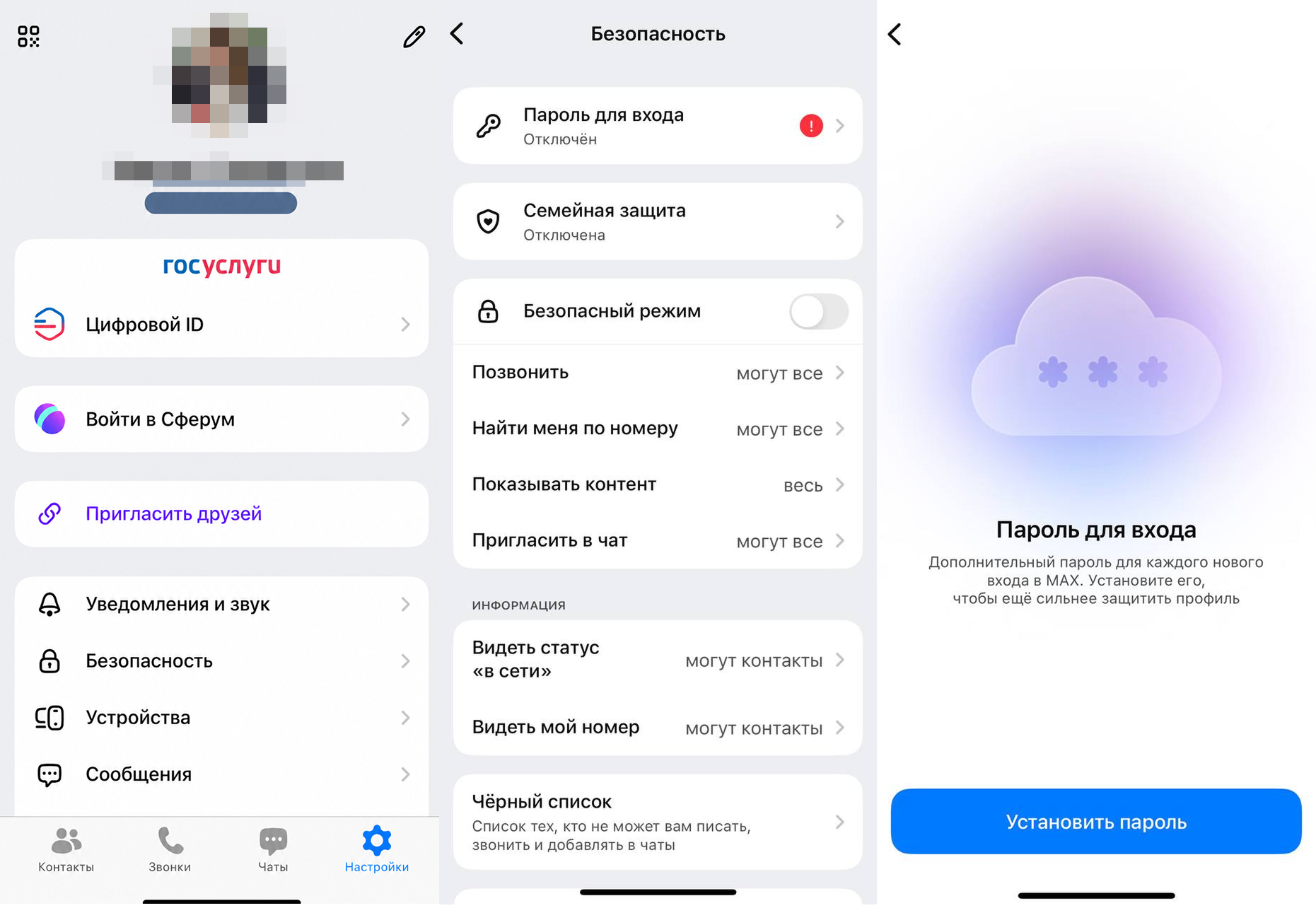

Макс

Чтобы включить двухфакторную аутентификацию:

- Перейдите в Настройки (значок шестерёнки в правом нижнем углу) и откройте раздел Безопасность.

- Выберите Пароль для входа.

- Нажмите Установить пароль.

- Укажите пароль, который вы будете использовать для входа в профиль.

- При необходимости добавьте подсказку.

- Если указан адрес электронной почты, на него придёт код подтверждения — введите его.

- Нажмите Перейти в настройки, чтобы завершить настройку.

После этого в разделе Безопасность → Пароль для входа будет отображаться статус Включён.

Полная инструкция на сайте мессенджера.

Что делать, если потерян доступ ко второму фактору

Потеря второго фактора не всегда означает, что учётная запись утрачена навсегда, но быстрый вход в такой ситуации обычно уже невозможен. Пока сервис не будет уверен, что перед ним реальный владелец профиля, доступ будет заблокирован.

Во многих сервисах на этот случай предусмотрены запасные сценарии восстановления. Чаще всего для возврата доступа используют резервные коды, дополнительная почта или привязанный номер телефона. Если такие способы заранее не настроены, восстановление, скорее всего, придётся проходить через поддержку.

Чем лучше защищён аккаунт, тем строже сервис относится к возврату доступа. Поэтому потеря второго фактора может обернуться не короткой задержкой, а отдельной процедурой с дополнительными проверками.

В сложных случаях сервис может запросить видеоподтверждение или документы, удостоверяющие личность. Иногда дело не ограничивается самим аккаунтом: сначала нужно вернуть логин и пароль к носителю второго фактора — SIM-карте, почте или приложению-аутентификатору.

В компаниях такие вопросы обычно решает системный администратор после проверки пользователя.

Если резервные способы входа не настроены, то можно потерять доступ надолго. В некоторых случаях — без возможности восстановления.

Чтобы снизить этот риск, запасной сценарий лучше продумать заранее:

- сохранить резервные коды в безопасном месте — например, в менеджере паролей, защищённой заметке или облачном хранилище с паролем;

- подключить больше вариантов подтверждения, например приложение-аутентификатор и SMS;

- добавить дополнительный адрес электронной почты или резервный номер телефона.

Тогда процесс пройдёт быстрее и с меньшей вероятностью превратится в долгую переписку с поддержкой.

Как использовать двухфакторную аутентификацию: практические рекомендации

Двухфакторная аутентификация обеспечивает максимальную безопасность при условии, что она настроена правильно и продуманы сценарии восстановления аккаунта. Поэтому перед подключением важно понять, какие учётные записи вы защищаете, насколько они важны и как будете входить в аккаунт, если телефон или приложение окажутся недоступны.

Вот базовые рекомендации.

- Используйте надёжный пароль. Двухфакторная аутентификация не отменяет пароль, а усиливает его и добавляет ещё один рубеж защиты. Пароль в любом случае должен быть длинным, уникальным и не повторяться в разных сервисах. Оптимально — от 12 символов и без очевидных комбинаций. Подробнее о том, как создать надёжный пароль, рассказали в статье.

- Подключите менеджер паролей. Менеджер паролей — это программа, которая хранит и генерирует сложные пароли. Он позволяет создавать уникальные комбинации для каждого сервиса и не вводить их каждый раз вручную. Все данные хранятся в зашифрованном виде. Это уменьшает вероятность повторного применения паролей и упрощает взаимодействие с аккаунтами.

- Позаботьтесь о безопасности почты. Почтовый ящик часто становится точкой восстановления доступа ко всем остальным сервисам. Если злоумышленник получает контроль над почтой, он может сбрасывать пароли и перехватывать сообщения. Поэтому для почты особенно важно включить 2FA и проверить, что к ней привязаны актуальный номер телефона и резервный адрес.

- Не злоупотребляйте функцией «Запомнить устройство». Эта функция упрощает вход: она позволяет не подтверждать личность при повторной авторизации с одного и того же устройства. Но вместе с удобством снижается безопасность. На личном ноутбуке это допустимо, а на чужом, временном или общем устройстве — нет. Кроме того, список доверенных устройств стоит время от времени очищать.

- Защитите устройство со вторым фактором. Пароль или токен, на который приходит код или пуш-уведомление, — это фактически ключ к аккаунту. Если устройство потеряно и не заблокировано, злоумышленнику будет проще пройти второй этап входа. Поэтому лучше заранее включить PIN-код, биометрию и автоматическую блокировку экрана.

- Проверяйте запросы на вход. Если сервис прислал уведомление на подтверждение, важно убедиться, что вход инициировали именно вы. Подтверждать такие запросы «на автомате» опасно: иногда это и есть попытка взлома.

- Никому не сообщайте коды. Сервис может отправить код по SMS или показать его в приложении, но не будет просить продиктовать его по телефону, переслать в чате или назвать сотруднику поддержки. Если кто-то пытается получить такой код, это повод прервать разговор или переписку.

- Защитите критически важные доступы. Для админ-панелей, серверов и корпоративных аккаунтов используйте более надёжные методы — ключи доступа (passkeys) или аппаратные ключи. Это способы входа без пароля: достаточно подтвердить действие на своём устройстве или с помощью физического токена. Они не передают пароли и не срабатывают на поддельных сайтах, поэтому защищены от фишинга и перехвата данных.

Двухфакторная аутентификация — это не формальная галочка в настройках, а полноценная часть защиты аккаунта. Если её правильно настроить, она заметно уменьшает вероятность взлома и помогает предотвратить большинство типовых атак.