Фишинг — обман пользователей через электронную почту, мессенджеры и сайты с целью кражи данных и денег. За последние годы он стал сложнее и убедительнее, его труднее распознать. На это повлияли развитие технологий, автоматизация и распространение нейросетей — количество фишинговых писем с признаками применения искусственного интеллекта выросло в полтора раза.

Классические рекомендации вроде «проверяйте ошибки в письме» или «смотрите на адрес отправителя» больше не гарантируют надёжную защиту. Современный фишинг выглядит правдоподобно: мошеннические ресурсы мастерски маскируются под популярные сервисы и привычные сценарии. Это делает его реальной угрозой и для пользователей, и для инфраструктуры компаний.

В статье разберём, как изменился фишинг за последние годы, какие технологии способствовали его развитию и как защититься в новых условиях.

Что такое фишинг

Фишинг (от англ. fishing — «рыбалка») — это вид интернет-мошенничества, при котором злоумышленники обманывают пользователя, чтобы получить его конфиденциальные данные. К ним относятся логины, пароли, паспортные данные, реквизиты банковских карт и другие сведения, предоставляющие доступ к финансам или цифровым аккаунтам.

Прежде всего, эту информацию злоумышленники используют для кражи денег. Но фишинг опасен не только этим. С его помощью мошенники могут:

- получить доступ к почте и социальным сетям, а затем рассылать спам от имени пользователя или шантажировать его;

- похитить персональные данные для перепродажи или включения в другие мошеннические схемы;

- установить вредоносное программное обеспечение для перехвата данных и удалённого управления устройством;

- проникнуть в инфраструктуру компании — к серверам, панелям управления и API-ключам.

Механика фишинговой атаки строится на имитации легитимного источника. Злоумышленники маскируют ресурсы под известные сервисы: онлайн-банки, интернет-магазины, социальные сервисы, государственные порталы или корпоративные системы. В некоторых случаях подделка полностью копирует оригинал и практически не отличима от него. Подробнее о видах мошеннических ресурсов рассказали в статье.

После перехода по фишинговой ссылке пользователь оказывается на странице, имитирующей исходный сервис. На этом этапе атака может развиваться по нескольким сценариям. Самый распространённый — пользователь вводит данные на поддельном сайте, и они сразу попадают к злоумышленнику.

Атака также может дополняться загрузкой вредоносного файла или скрипта, который закрепляется в системе и даёт мошенникам постоянный доступ к устройству или аккаунтам пользователя.

Как мошенники используют социальную инженерию: новые схемы обмана

Чтобы получить доступ к конфиденциальным данным, злоумышленникам не всегда нужно взламывать систему. Зачастую они используют приёмы социальной инженерии — заставляют жертву самостоятельно раскрыть необходимую информацию.

Для этого создаются правдоподобный контекст и ощущение срочности, снижающие критическое мышление. В ход идут психологические триггеры: страх («ваш аккаунт взломан»), авторитет («звонок от службы безопасности банка») или выгода («вам положена выплата»).

В последние годы фишинг как инструмент социальной инженерии стал заметно изобретательнее и сложнее. В России особенно часто встречаются схемы с имитацией государственных сервисов и финансовых организаций — на них приходится до 80% всех случаев мошенничества. Также популярны фишинговые атаки в мессенджерах — их доля сопоставима.

Мы собрали распространённые мошеннические схемы и подготовили небольшой обзор.

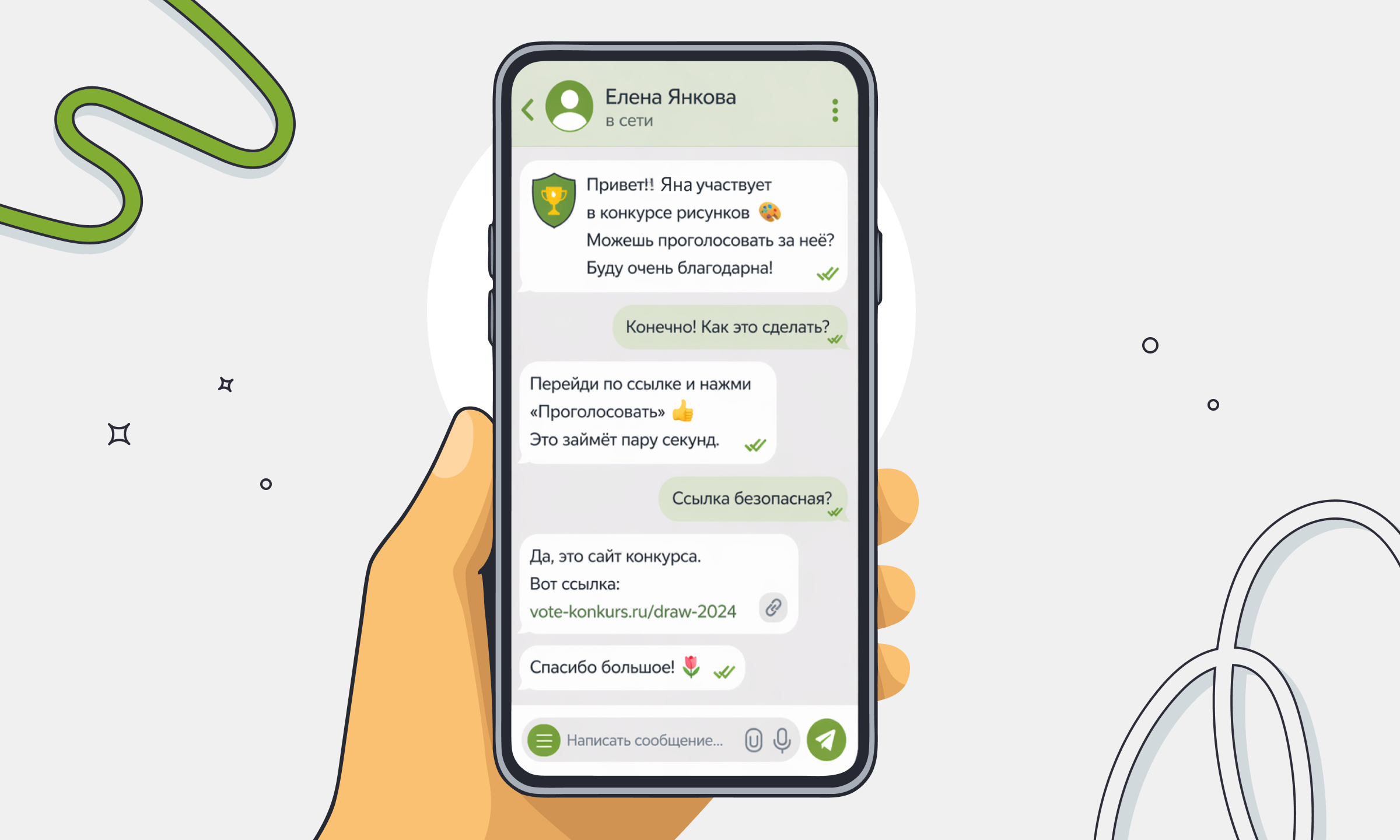

Сообщение в мессенджере. Сообщение может прийти даже якобы от знакомого человека. В мессенджерах и соцсетях для этого используют взломанные аккаунты: мошенники пишут от имени родственников, друзей или коллег.

Они просят срочно помочь — например, перевести деньги или проголосовать. Иногда добавляют правдоподобный контекст: «Я сейчас не могу говорить» или «Помоги, потом объясню».

Пользователь переводит деньги или переходит на фишинговую страницу, где вводит данные или подтверждает операцию, не понимая, что действует в интересах злоумышленников.

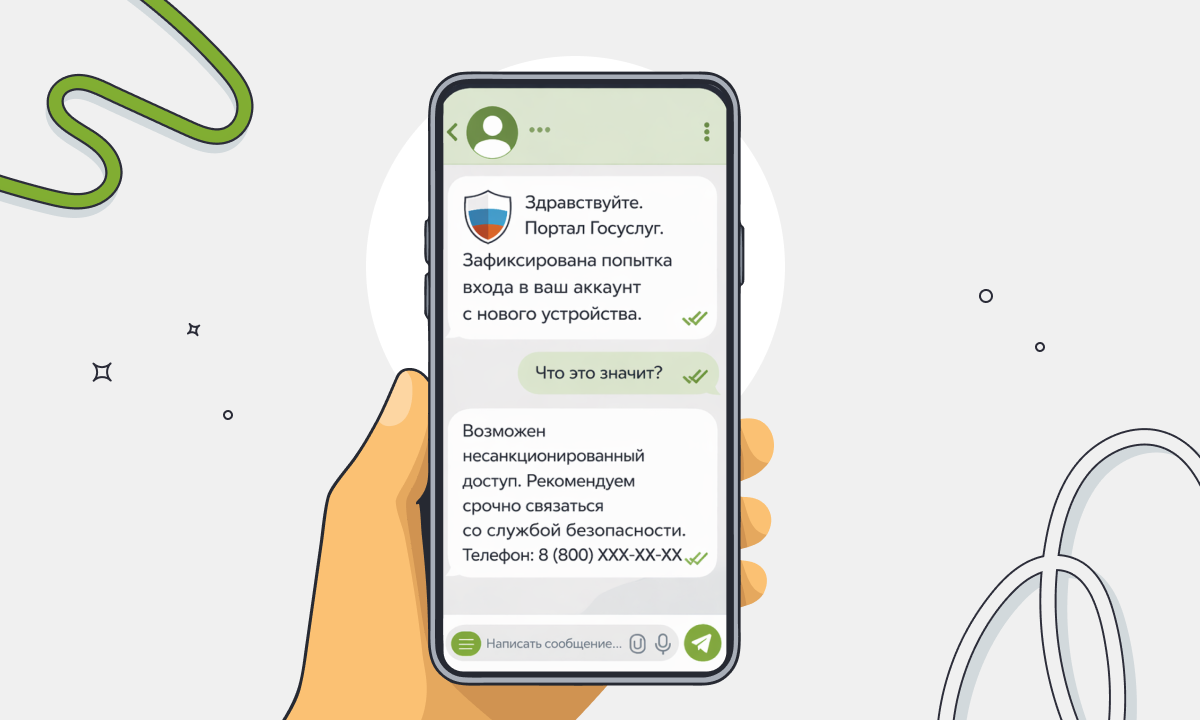

Взлом аккаунта Госуслуг. Пользователь получает сообщение о взломе аккаунта на портале Госуслуг и просьбу срочно позвонить по указанному номеру. Звонок попадает в поддельный колл-центр, где мошенники представляются службой поддержки и просят назвать коды подтверждения — якобы для проверки аккаунта на Госуслугах, но на самом деле для входа в него.

После этого злоумышленники получают доступ к персональным данным, а затем используют их в своих целях: оформляют кредиты или совершают операции от имени пользователя.

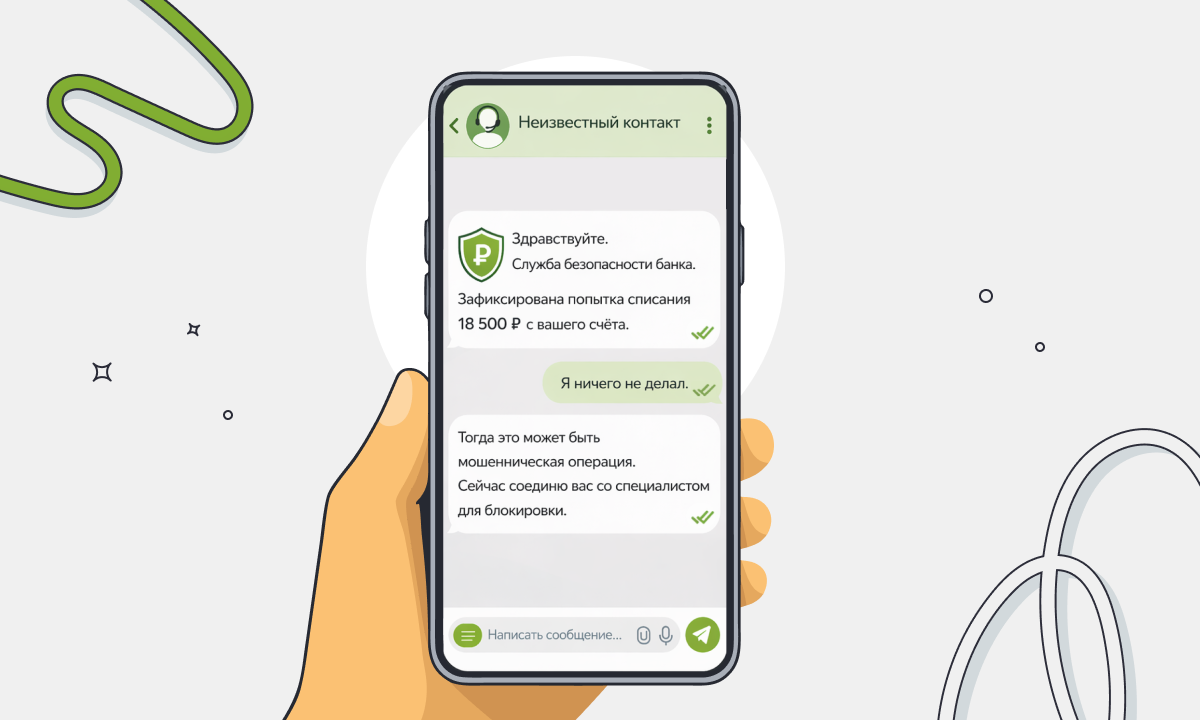

Звонок от банка. Мошенники сообщают о подозрительной операции, например, переводе. И убеждают пользователя назвать код из SMS. Иногда используется многошаговый сценарий: сначала один звонок, затем второй — от другой службы, которая решит проблему. После передачи кода злоумышленники получают доступ к онлайн-банку и переводят деньги.

Перевод на безопасный счёт. Жертву убеждают, что её деньги под угрозой, и предлагают перевести их на поддельный безопасный счёт — якобы в Центробанке. Чтобы усилить давление, злоумышленники запугивают пользователя, ссылаются на «расследование» и обещают возможную ответственность за разглашение информации. В результате пользователь сам переводит деньги мошенникам.

Установка официального приложения. Пользователю предлагают установить приложение от банка или госслужбы. На самом деле это поддельное приложение с вредоносной программой: она перехватывает вводимые данные, записывает экран и предоставляет удалённый доступ к устройству. Так злоумышленники получают прямой контроль над аккаунтами и операциями.

Как технологии сделали фишинг опаснее: ключевые тренды последних лет

Фишинг больше не выглядит как примитивная рассылка с ошибками и очевидными признаками подделки. Он превратился в технологичную и масштабируемую систему, где используются автоматизация, облачные сервисы и решения на базе искусственного интеллекта.

Атаки стали многоступенчатыми, распределёнными по разным каналам и сложными для обнаружения, а мошеннические сообщения — максимально естественными.

Рассмотрим, как эволюционировал фишинг за последние годы и какие технологии за этим стоят.

Прокси-фишинг и захват сессий

В современных фишинговых атаках востребована схема с промежуточным сервером — прокси. Сам по себе прокси — это легитимный инструмент, который применяется, например, для балансировки нагрузки или фильтрации трафика.

В фишинге он становится точкой перехвата между пользователем и сервисом. Основная цель — перехватить уже активный доступ к аккаунту без повторной авторизации. Такой подход называют прокси-фишингом.

Прокси выступает посредником между пользователем и оригинальным сервисом: через него проходит весь трафик. Поддельная страница в реальном времени передаёт данные на реальный сайт и одновременно отправляет их злоумышленнику. При этом пользователь взаимодействует с настоящим сервисом и не замечает подмены.

Такой сценарий относится к классу атак AiTM (Adversary-in-the-Middle) — «злоумышленник посередине». В них атакующий встраивается в процесс авторизации, перехватывает данные при передаче и получает не только логин и пароль, но и коды многофакторной аутентификации и сессионные токены (временные данные, которые сервер выдаёт после входа в аккаунт для подтверждения авторизации).

Многошаговые и мультиканальные атаки

Фишинг больше не ограничивается одним письмом. Атаки строятся как цепочка действий и охватывают сразу несколько каналов: электронную почту, SMS, звонки и мессенджеры. Злоумышленники комбинируют их и выстраивают правдоподобные сценарии.

Возможные комбинации:

- Письмо + сайт + звонок. Пользователь переходит по ссылке из письма, затем сообщает код подтверждения по звонку → мошенники получают доступ к аккаунту.

- SMS + сайт. Пользователь открывает ссылку из сообщения и вводит данные на поддельной странице → данные используют для входа в аккаунт.

- Мессенджер + ссылка. Пользователь переходит по ссылке из чата и заполняет форму → данные сразу попадают злоумышленникам.

Такие сценарии усиливают доверие: пользователь получает подтверждение из разных каналов и воспринимает происходящее как стандартный процесс взаимодействия с сервисом.

Фишинг как услуга (PhaaS)

Фишинг превратился в полноценную индустрию и оформился как сервис, работающий по модели Phishing-as-a-Service (PhaaS).

Модель PhaaS действует по тому же принципу, что и SaaS: злоумышленник оформляет подписку и получает готовую инфраструктуру — только в этом случае для организации атак.

В такой сервис входят:

- шаблоны писем и сайтов;

- домены и хостинг;

- инструменты рассылки;

- панели управления и статистика.

PhaaS снижает порог входа: для атак больше не требуются навыки программирования. Такие наборы позволяют проводить фишинговые кампании практически без технической подготовки.

Дополнительно используется автоматизация: чат-боты и скрипты ведут диалог с жертвой, отвечают на вопросы и помогают довести атаку до конца.

В России популярны телеграм-боты и каналы — один из форматов PhaaS. Через них распространяются готовые инструменты для атак и пошаговые инструкции. Запуск атаки в таких сервисах максимально упрощён и часто сводится к нескольким действиям внутри интерфейса.

Масштабирование атак на инфраструктуру

Фишинг стал точкой входа в промышленные и корпоративные системы. Более половины успешных атак на компании начинаются именно с него.

При этом сама инфраструктура всё чаще рассматривается как основная цель атак. Злоумышленники стремятся получить полный контроль над системами — для дальнейшего вымогательства или саботажа. В 2025 году на такие атаки приходилось более 70% критических инцидентов, а суммы выкупов в отдельных случаях достигали 500 млн рублей.

Учётные данные и доступы — основной вектор проникновения в корпоративную инфраструктуру, а кража аккаунтов сотрудников — один из самых частых сценариев.

Объектами атак становятся:

- SSH-ключи — доступ к серверам;

- панели управления хостингом;

- облачные сервисы;

- API-ключи — доступ к приложениям и данным;

- DevOps-инструменты и репозитории кода.

Получив один доступ, например, к админскому аккаунту или API-ключу, злоумышленник может закрепиться внутри сети, развернуть атаку на всю систему и фактически захватить сервисы компании.

NFC-фишинг

Появляются и новые векторы атак. Один из них — NFC-фишинг, связанный с бесконтактной передачей данных (NFC), которая используется, например, в банковских картах и смартфонах. По данным «Лаборатории Касперского», количество атак с NFC увеличилось в полтора раза.

Один из распространённых сценариев — атаки типа NFC Relay (ретрансляция). В этом случае злоумышленники используют два устройства: одно считывает сигнал с карты или смартфона жертвы, второе — передаёт его на платёжный терминал.

Эти устройства соединяются между собой по сети или через каналы связи (например, интернет по Wi-Fi или Bluetooth) и передают NFC-данные в реальном времени. В результате терминал «считает», что карта находится рядом, и одобряет операцию.

Такие атаки сложнее заметить, потому что пользователь не всегда понимает, что к его устройству подключился чужак.

Также встречаются сценарии с вредоносными приложениями: жертву убеждают установить программу, которая получает доступ к NFC-модулю устройства. Через него передаются данные, необходимые для бесконтактной оплаты — например, токенизированные данные карты (заменитель номера карты) и параметры платёжной сессии. Такое приложение может перехватывать или передавать эти данные злоумышленнику.

Искусственный интеллект и фишинг

В последние годы искусственный интеллект значительно эволюционировал и стал активно использоваться в мошеннических схемах. Сегодня он задействован в 8 из 10 фишинговых атак.

ИИ трансформировал фишинг, сделав его массовым, дешёвым и более убедительным. Это привело к нескольким заметным трендам.

Глубокая персонализация. Раньше сбор информации о жертве занимал часы и дни. Сегодня ИИ за секунды анализирует открытые источники (сайты, соцсети, профили в сервисах), после чего использует эти данные в атаке.

В сообщения включаются имя, должность, недавние события и рабочий контекст. Это делает их персонализированными и снижает бдительность даже у опытных пользователей.

Правдоподобные сообщения. Тренд напрямую связан с персонализацией. ИИ генерирует тексты, близкие к естественной речи: без грамматических ошибок и шаблонов, которые раньше выдавали фишинг. Теперь можно создавать грамотно написанные и адаптированные под жертву сообщения на её языке с учётом стиля общения и характерных фраз.

Это касается не только частных пользователей: ИИ позволяет воспроизводить tone of voice компаний и государственных структур. Для этого злоумышленники используют искусственный интеллект в 65% случаев. По данным Microsoft, фишинговые письма, созданные с помощью ИИ, в 4,5 раза эффективнее написанных вручную: количество переходов составляет 54% против 12% у обычных сообщений. Причина — более точный таргетинг и убедительные сценарии.

Благодаря развитию дипфейков мошенники могут имитировать не только стиль общения в тексте, но также голос и внешность человека в аудио- и видеосообщениях.

Ускорение и автоматизация. Ещё одно ключевое изменение — масштаб и скорость. ИИ позволяет запускать тысячи уникальных атак одновременно, автоматически вести диалог и быстро создавать фишинговые сайты.

В отдельных сценариях злоумышленникам достаточно 40 секунд, чтобы получить данные пользователя. Кроме того, если мошенник при самостоятельной работе может совершить до 300 фишинговых звонков в день, то благодаря ИИ это число увеличивается до 40–50 тысяч.

Автоматизация на базе искусственного интеллекта способна повысить прибыльность фишинга до 50 раз за счёт масштабирования атак. При этом расходы снижаются на 95%.

Почему обнаружить фишинг стало сложнее

Злоумышленники маскируют фишинговые атаки не только за счёт правдоподобных сообщений, но и с помощью технических средств. Для этого появился целый арсенал инструментов:

Антибот-сервисы и прокси — системы, которые анализируют поведение и параметры клиента, чтобы определить, кто отправляет запросы к сайту: реальный пользователь или автоматический сканер безопасности. Они учитывают IP-адрес, геолокацию, операционную систему, параметры браузера и характер взаимодействия со страницей.

Если система распознаёт попытку анализа, она помечает такой трафик. Чтобы усложнить проверку, злоумышленники могут также замедлять ответы или принудительно менять поведение сайта.

Клоакинг (cloaking) — технология, когда сайт показывает разный контент в зависимости от пользователя. Системам безопасности отображается «чистая» страница, а реальным пользователям — фишинговая. Это помогает скрывать вредоносный контент и обходить блокировки.

Клоакинг часто работает вместе с антибот-сервисами: они определяют тип посетителя, а сайт на основе этой оценки выводит нужную версию страницы.

Антидетект-браузеры — специализированные браузеры (например, Dolphin или Octo), которые позволяют маскировать цифровой отпечаток устройства (фингерпринт): IP-адрес, геолокацию и параметры системы. Они создают изолированные профили, которые выглядят как отдельные устройства.

Благодаря этому злоумышленники могут обходить антифрод-системы и управлять большим количеством фейковых аккаунтов, в том числе для массовых фишинговых атак.

Боты и скрипты рассылки — программы, которые автоматически выполняют действия без участия человека. С их помощью злоумышленники рассылают тысячи сообщений через почтовые сервисы и мессенджеры практически мгновенно. Такие инструменты позволяют быстро масштабировать атаки.

Динамические сайты — фишинговые страницы, у которых контент и адрес могут меняться в режиме реального времени. Для этого используют технологии вроде JavaScript (код, который выполняется в браузере) и WebSocket (канал связи в реальном времени между браузером и сервером).

В результате одна и та же страница может выглядеть по-разному для разных пользователей и постоянно обновляться. Это мешает системам защиты распознавать угрозу и вовремя её блокировать.

Как распознать фишинг нового поколения

Если вы заметили хотя бы один из этих признаков, следует насторожиться.

Признаки в тексте и коммуникациях:

- Сообщение написано без ошибок, но звучит слишком универсально и обезличенно.

- Ответы оператора или бота приходят слишком быстро, как будто автоматически.

- В тексте замаскировано давление: слова «пожалуйста» и «спасибо» повторяются часто, но при этом создаётся ощущение срочности.

- Запрашивают данные или действия, которые обычно не требуют: CVV-код, полный пароль, одноразовый код или перевод денег вне стандартных процедур.

Технические признаки:

- Подозрительный домен: он может выглядеть знакомым, но в URL-адресе изменена буква или добавлены лишние элементы. Например, raрner.ru вместо partner.ru.

- Необычная активность: приходит уведомление о сбросе пароля или транзакции, которую вы не инициировали.

- Нет привычных этапов проверки: например, не приходит SMS со ссылкой на официальный сайт, а данные просят ввести сразу.

- Появляются новые устройства или изменения в настройках: уведомления о входе, добавлении почты или платёжных данных без вашего участия. Это признак взлома аккаунта.

Как защититься от фишинга: рекомендации для пользователей

Перепроверяйте запросы. Не действуйте сразу, если к вам обращаются с просьбой — особенно если речь идёт о деньгах или важных аккаунтах, например на Госуслугах. Завершите разговор и уточните информацию в банке или сервисе по официальному номеру или через приложение.

Не сообщайте секретные коды. Коды из SMS и пуш-уведомлений нужны только для входа или подтверждения операций. Сотрудники банков и сервисов их не запрашивают — это конфиденциальная информация.

Осторожно относитесь к звонкам. Особенно с неизвестных номеров и если есть давление или просьбы срочно что-то сделать. При сомнениях лучше не отвечать или перезвонить по проверенному номеру.

Проверяйте источник сообщений. Даже если сообщение пришло от знакомого, это может быть взломанный аккаунт. Свяжитесь с человеком через другой канал и уточните, действительно ли он писал.

Не переходите по ссылкам. Не открывайте ссылки из сообщений в соцсетях и мессенджерах. Лучше вручную ввести адрес сайта в строке браузера или найти его через поиск.

Разделяйте номера. Используйте один номер для личных нужд, а другой — для банков и государственных порталов. Это снижает риск утечек: номер, привязанный к важным сервисам, обычно нигде не используется и реже попадает в открытые базы. Если на него поступит подозрительный звонок или сообщение, это сразу вызовет сомнение.

Современные методы защиты от фишинга

Менеджеры паролей. На базовом уровне важно правильно управлять учётными данными. Для этого используют менеджеры паролей — программы, которые хранят пароли в зашифрованном виде. Их не нужно запоминать или держать в заметках и других небезопасных местах. Достаточно одного мастер-пароля для доступа ко всем сохранённым данным.

Популярные сервисы: 1Password, Bitwarden, KeePass. Также существуют встроенные менеджеры паролей в браузерах и операционных системах.

Многофакторная аутентификация (MFA). MFA — это способ входа, при котором помимо пароля требуется дополнительное подтверждение: код из приложения, пуш-уведомление или биометрия. Даже зная пароль, войти в аккаунт без такого подтверждения не получится.

Аппаратные ключи. Более надёжный вариант — аппаратные ключи, например, FIDO U2F или YubiKey: физические устройства, которые нужно подключить или коснуться при входе. Они защищают от фишинга, потому что исключают удалённый перехват кода подтверждения или SMS.

Биометрия. Современный аналог аппаратных ключей — подтверждение входа с помощью биометрических данных на смартфоне или компьютере. В этом случае используются уникальные характеристики пользователя — отпечаток пальца, голос или распознавание лица.

Такие механизмы применяются в системах от Google, Apple и Microsoft — например, в технологии Face ID. Проверка выполняется на самом устройстве пользователя и не требует передачи биометрических данных, поэтому риск удалённого доступа снижается.

Настройки аутентификации почты. Для защиты почты и доменов используют механизмы проверки подлинности. Протоколы SPF, DKIM и DMARC позволяют почтовым сервисам проверить, что письмо отправлено с разрешённого домена, и его содержимое не было подменено в процессе доставки.

Веб-файрволы. Если речь идёт о сайте или сервисе, важно защитить сервер. В этом поможет веб-файрвол (Web Application Firewall, WAF) — специализированное программное или аппаратное решение, которое анализирует запросы к сайту и блокирует подозрительную активность: например, попытки подбора паролей или внедрения вредоносного кода. Доступные варианты WAF — Yandex Smart Web Security, «Гарда WAF», PT Application Firewall.

Фильтры и антифишинговые решения. Дополнительно стоит использовать почтовые фильтры и защитные сервисы, например, Microsoft Defender for Office 365 или Kaspersky Security. Они сканируют письма, выявляют признаки фишинга и скрывают подозрительные сообщения до того, как пользователь их откроет.

Современная защита от фишинга строится по принципу нескольких слоёв: контроль учётных данных, усиленная аутентификация, проверка доменов и фильтрация трафика. Такая комбинация снижает риски даже при сложных и многоступенчатых атаках.

Косвенно хостинг-провайдер тоже участвует в защите от фишинга. Хостер фильтрует трафик, отслеживает аномалии (например, массовые рассылки или подозрительные запросы). При обнаружении вредоносной активности он может ограничить доступ к ресурсу.

Провайдер помогает и владельцам сайтов и приложений быстрее заметить атаку на инфраструктуру, и снизить риск попасть на фишинговую страницу для пользователей. Это не заменяет остальные методы защиты, но дополняет их.